Ei, sedapuhku ei tule jutuks hirmsad mälestused matemaatikatundidest ja rangetest õpetajatest, vaid hoopis mitmendat kuud kestev postkastide pommitamine arvutiviiruse e-kirjadega, mis on viimastel päevadel veelgi aktiivsemaks muutunud.

Pahavara levitamisse on kaasatud zombie-arvutid ning sisuhaldustarkvara turvaaukude kaudu ülevõetud veebilehed. CERT-EEle teadaolevalt on Eestis “pihta saanud” juba mitmed organisatsioonid.

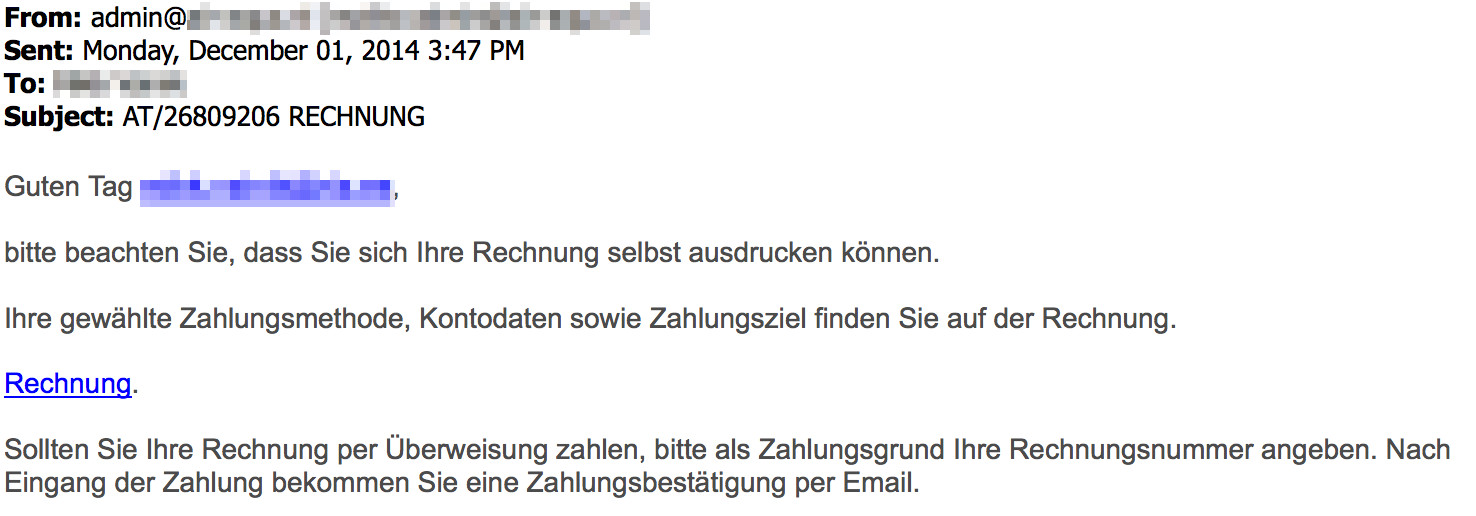

Pahavaraga nakatumine saab alguse e-kirjast, mis võib välja näha umbes nii:

Võltskirja tuvastamine on tehtud keeruliseks sellega, et kirjas kasutatakse reeglina saaja nime, seetõttu näeb kiri üsnagi adekvaatne välja (eriti raamatupidajatele, kes saavad postkasti kümneid kirju arvetega).

Rechnung viitele (sinine tekst) klikkides laetakse arvutisse ZIP-fail. Topeltklõps allalaaditud failil avab selle ning siis saab juba päris “arve” lahti teha. Failil võib olla näiteks selline nimi:

ihre_telekom_mobilfunk_november_2014_00002930200_1_3_5_021090_82137_002_008_0004.exe

AGA! – faili nimi muutub pidevalt, samuti muutub ka e-kirja tekst ning kirjas olev viide. Avatud fail nakatab arvuti suure tõenäosusega võimeka troojalasega. Aga avamine annab ka võimaluse tuvastada pahavara, sest klikkides ei juhtu tegelikult midagi – lubatud arvet ei avata. See on võimaliku nakatumise indikaator nr 1.

Pahalane on nakatunud arvutis vaikne. Tavaliselt ootab ta vähemalt pool tundi enne, kui hakkab edasi toimetama. Pärast vegeteerumisperioodi proovib ta ühendust saada mõnede sissekodeeritud aadressidega, nimekirja nendest lisasime sellele postitusele.

Meieni jõudnud pahavara näidistel on teadaolevalt võimekus:

- asuda ise nakatavaid spämmkirju välja saatma,

- teha DoS ründeid,

- varastada arvutist andmeid,

- kuulata pealt arvuti võrguliiklust,

- varastada kasutaja raha, kui ta külastab netipanka.

Kuna turvatarkvarad on praegu veel üsnagi “nõrgad” pahavaraga nakatumise takistamisel, siis kuidas saab tuvastada nakatumise? Tavakasutajal on see raske, kirjeldame siiski ära teadaolevad meetodid, mida saavad kasutada nii spetsialistid kui tavakasutajad:

1. Esmalt muidugi tasub meenutada, kas postkasti on tulnud saksakeelseid arveid, mis on ZIP-failiga alla laaditud ning mille käivitamine ei avanud arvet. Arvuti tuleb viia täiendavasse kontrolli või veel parem – puhas install. Seda eriti sellisel puhul, kui tegemist on raha liigutava inimese tööarvutiga. Kui oled saadud kirja edasi saatnud kollegile/sõbrale/tuttavale, et too aitaks faili lahti teha, siis teavita teda kindlasti võimalikust ohust!

2. Kontrolli ja jälgimise alla tuleb võtta kohtvõrgu TCP pordi 8080 liiklus, sest justnimelt seda liini pidi see pahavara praegu suhtleb.

3. Siin on nimekiri IP-aadressidest, mille poole pahavara võib pöörduda:

108.161.128.103

109.123.78.10

129.187.254.237

130.133.3.7

133.242.19.182

133.242.54.221

148.251.11.107

158.255.238.163

162.144.79.192

178.248.200.118

188.93.174.136

193.171.152.53

195.154.243.237

195.210.29.237

198.1.66.98

205.186.139.105

206.210.70.175

212.129.13.110

213.208.154.110

46.105.236.18

5.159.57.195

5.35.249.46

66.228.61.248

66.54.51.172

72.10.49.117

72.18.204.17

79.110.90.207

80.237.133.77

88.80.187.139

91.198.174.192

4. NB! Kui küberhügieen on arvutis taaskord saavutatud, siis tuleks muuta kõik salasõnad, mida nakatunud arvutisse sisse toksiti: panganett, suhtlustportaalid jms. Samuti võib hoiatada tutvusringkonda, et kui tuleb arvutikasutaja nime alt kahtlasi e-kirju, siis tuleks üle küsida, kas autor on need ikka ise saatnud. Kui pahavara juba arvutis pikemalt toimetada sai, siis õnnestus tal ilmselt pihta panna ka kohalikud aadressiraaamatud ning halvemal juhul ka olulisi andmeid postkastist.

Jõudu soovides

CERT-EE