Anto Veldre, RIA analüütik

Sissejuhatus

eID praktilisi kasutusmalle (ID-kaart, m-ID) käsitledes esineb sageli vastastikust mittemõistmist, kuivõrd osapooled kujutavad vaimusilmas ette täiesti erinevaid kombinatsioone riistvarast ja protsessidest. Alljärgnev kirjutis on katse eID kasutusmallid süstematiseerida ja spetsifitseerida, et mallidele oleks võimalik täpselt viidata.

Ühtlasi joonistub käesolevas analüüsis välja eID üldisem arengulugu ning uue käsitluse tagajärjel saab korrektselt viidata ootustele, trendidele ning võimalikele möödarääkimistele turvaküsimustes.

Kasutusmallid

Alljärgnevalt eristame kokku kümmet (10) kasutusmalli. Osa neist mallidest on sihipärase disaini tulemus, osa on mõttetud (kuivõrd ei anna lisaväärtust), osa on teoreetilised (tehnoloogiliselt alles realiseerimisel) ning üks mall on spekulatiivne ja segadusse ajav. Erinev on ka kasutusmallide turvalisus ning mis tähtsamgi, kasutusmallide turvalisushinnangu põhjendatus.

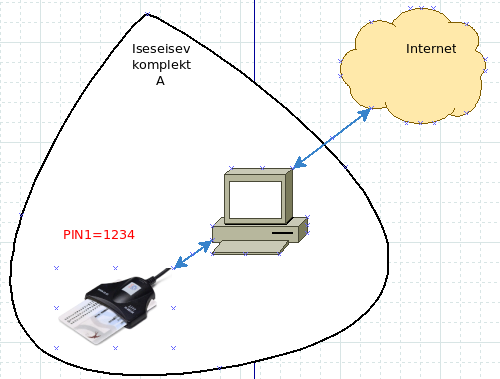

Kasutusmall A

Kasutusmall A loodi aastaks 2002 koos ID-kaardi praktilise kasutuselevõtuga. Arvuti külge ühendatakse kiipkaardilugeja. Liidestus tagatakse vastava tarkvaraga. Õige PIN-kood avab kiipkaardil teatava funktsionaalsuse, mille õige kasutamine autentimis- või allkirjastamisprotseduuris teeb võimalikuks e-teenused. Ülimalt tõenäoliselt veenduti enne lahenduse turule toomist lahenduse turvatasemes (nt turvatestimine). Tänaste autentimislahenduste valguses pole mall A oma revolutsioonilist tähendust kuigivõrd kaotanud.

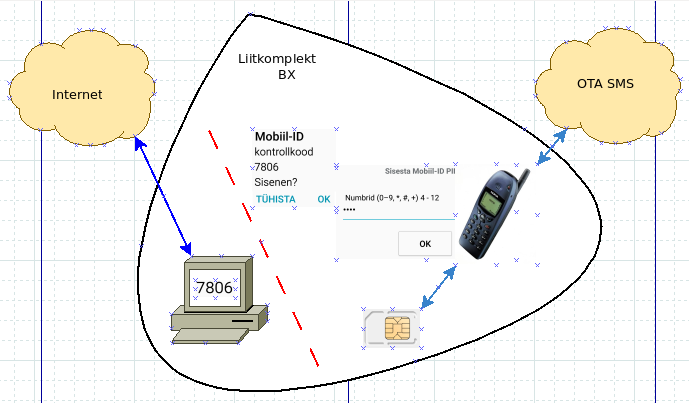

Kasutusmall BX

Ajalooliselt järgmine kasutusmall oli m-ID (aastal 2007). eID puhul alustatakse toimingut tava-arvutis, lõpetatakse see sekundaarkanali vahendusel juba teises seadmes. Mall BX on märkimisväärses ulatuses analüüsitud ja testitud (on teadustöid). Kuna m-ID mõne turvaparameetri tähenduse osas tekkis kõhklusi [01, lk 5], siis maandati nendega seonduvad riskid nn second channel‘i kontseptsiooniga. Hiljem siiski selgus, et m-ID mudelis esineb muidki riske, mistõttu second channel‘i olemasolu või puudumine ei olevatki nii kriitiline. Ka paranes hiljem oluliselt baasidentiteedi verifitseerimine, hetkel on m-ID selgelt allutatud ID-kaardile [02].

Nagu jooniselt näha, pruugitakse mallis täislahenduse saavutamiseks kaht erinevat ning sõltumatut tehnosüsteemi, kumbki omaenda välisühendusega. Kui teenusepakkuja poolel on süsteemid protsessi kaudu liidestatud, siis kasutaja poolel esineb vaid manuaalne liidestus – läbi kontrollkoodi “7806” kohustusliku inspekteerimise ja kontrolli. Punane kriipsjoon markeerib süsteemide vahelist veelahet.

On teada lisariskid, kus kahe süsteemi vaheline eraldatus pole piisav, näiteks siis, kui mobiiltelefon sünkroniseerida lauaarvutiga. Maailmas on teada pahavara, mis suudab sel moel eri tüüpi seadmete vahel edasi kanduda. On oluline aru saada, et m-ID ideoloogia töötati välja just nuputelefonidele. Kuigi tollal juba eksisteerisid üksikud nutitelefoni elementidega seadmed (kommunikaatorid), tuleb aru saada alusfaktist, et m-ID tehnoloogiat ei loodud nutiseadmetele. Sellel alusfaktil on, nagu hiljem näeme, olulised järelmid eID kasutusmalli turvalisusele nutiseadmete puhul.

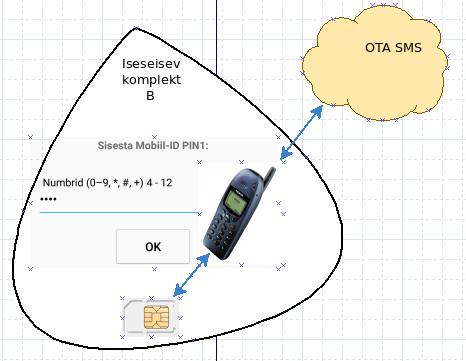

Kasutusmall B

eID kasutusmall B

Kasutusmall B on praktikas mittetoimiv ning seeläbi kasutu. Mall eeldaks, et eID toimingut saaks alustada läbi nuputelefoni ning sealsamas ka lõpetada. Kuivõrd nuputelefon on arvutusvõimsuselt ning avatuselt vähesuutlik seade, siis vastavad aplikatsioonid puuduvad ning stsenaariumi B on alati hinnatud suhteliselt mittetoimivaks.

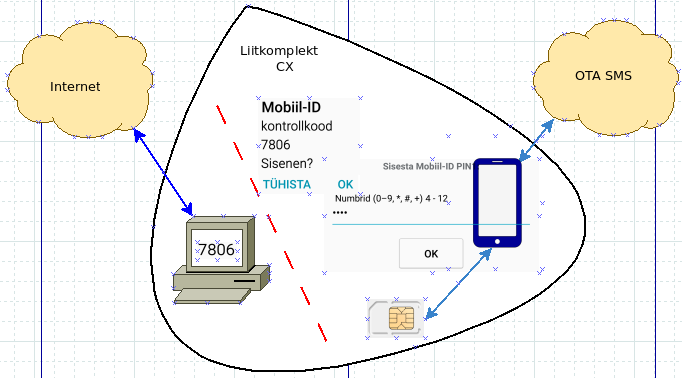

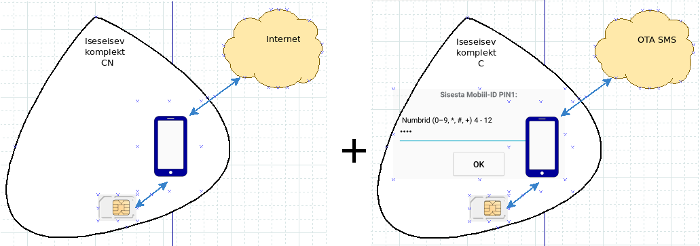

Kasutusmall CX

On teada veel teinegi segamall, kus resultaadi saavutamiseks kasutatakse kaht omavahel lahutatud süsteemi. Põhiomadused on samad, mis mallil BX, kuid nuputelefoni asemel kasutatakse nutiseadet (pole vahet, kas nutitelefoni või tahvlit). Nutiseadme arenenud (advanced) omadusi kui ebavajalikke selles kasutusmallis ei pruugita ega ole neid ka turvatestitud või -analüüsitud.

Kasutusmall CX taandub enamikelt omadustelt kasutusmallile BX, kuid turvaomadused on nutiseadme spetsiifiliste turvaprobleemide tõttu pisut madalamad kui kasutusmallil BX. Ühtlasi tuleb rõhutada, et tegemist on tänapäeval ülekaalukalt valdava kasutusmalliga.

On küllalt oluline märgata punast joont, millega on kujutatud süsteemide omavaheline eraldatus.

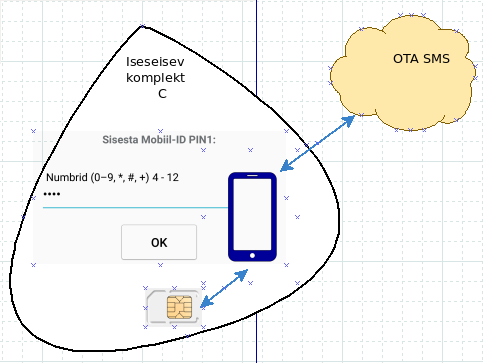

Kasutusmall C

Seoses nutitelefonide ulatusliku kasutuselevõtuga sai võimalikuks kasutusmall C – ehk siis: asendada nuputelefon nutitelefoniga. Tegemist on eID seisukohast teoreetilise ja mõttetu malliga. Ühest küljest tuleks eeldada, et internetiühendus puudub – sarnaselt malliga B ei oleks siis mallist praktilist kasu. Teisalt teame, et nutitelefonides on piisavalt arvutusvõimsust ning ühtlasi ka 24/7 internetiühendus. On mõttetu kasutada malli, milles on kasutusel nutitelefon, kuid nutitelefoni spetsiifilised positiivsed omadused pole kasutusel. Metoodilise mallina on mall C siiski vajalik, et sellele edaspidi tugineda.

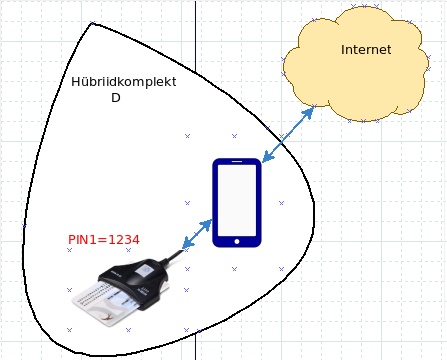

Kasutusmall D

Kasutusmalli D iseloomustab olukord, kus nutiseadet pruugitakse universaalse tavaarvutina, st ei kasutata selle m-ID-omadusi. Selles olukorras on vaja ühendada nutiseadmega ID-kaardi lugeja. Variandi D puhul ei täpsustata, millist ühendusviisi kasutatakse. Variant D on filosoofiliseks aluseks nn MOPP projektile [03].

Selles mallis talitleb nutiseade tavaarvutina, kuid mõne turvaohu esinemistõenäosus on kõrgem. Nii näiteks on mobiilseadmed ja nende operatsioonisüsteemid alles arenemisjärgus ning laialdaselt kasutatakse (vähemasti 24/7 neti ääres) ebaturvaliseks osutunud tehnoloogiaid nagu Java. Selle malli põhiline turvarisk on asjaolu, et seade on 24h ühendatud vaenuliku arvutivõrguga ning enamasti ilma kaitsva tulemüürita.

Samas eksisteerib ka asjaolu, mis mainitud turvariske oluliselt tasakaalustab, nimelt kaardilugeja ühendamine nutiseadmega on ebamugav (miski töllerdab järel). Eelkõige neutraliseerib see 24/7 ühendatusest tulenevad riskid. Nutiseadme m-ID omadusi ignoreeritakse ega kasutata.

Kasutusmall D on sügavalt teoreetiline, kuivõrd on spetsifitseerimata kaardilugeja ning nutiseadme vahelise ühenduse tehnoloogia (juhtmega või juhtmevaba; USB, WiFi, NFC vms).

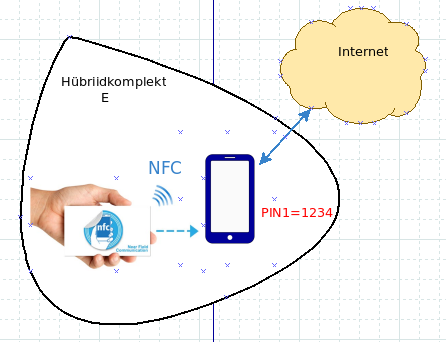

Kasutusmall E

Kasutusmall E on baasmalli D konkretiseeritud variant. NFC omadustega kaardi lugemine toimub nutiseadmesse sisseehitatud NFC tehnoloogia kaudu. Baasmall D on testimisjärgus (MOPP), kuid juba on testijatele väljastatud piiratud kogus NFC liidesega digitaalseid isikutunnistusi. Nutiseadme m-ID-omadusi seejuures ignoreeritakse.

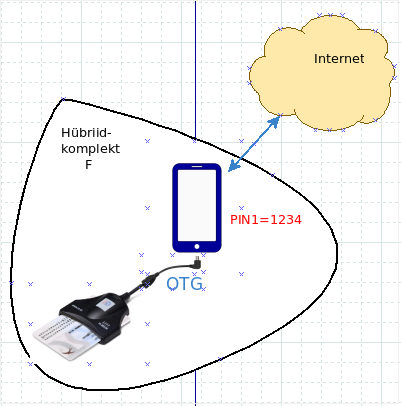

Kasutusmall F

Ka kasutusmall F tugineb baasmallile D, kuid siin pruugitakse tavalist USB kaardilugejat, mis aga on nutiseadmega ühendatud spetsiifilise OTG juhtme abil. Füüsiline ühendus toimib juba täna ning on programme, mis suudavad ID-kaarti teatud ulatuses “näha”. Vt ka MOPP projekt [03].

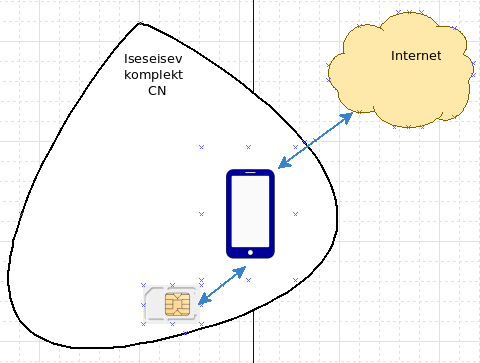

Kasutusmall CN

Kasutusmall CN ignoreerib täielikult nutiseadme eID omadusi ning taandab seadme tavalisele lauaarvutile. Nutiseadmega saab Internetis surfata vastavalt tootjafirma spetsifikatsioonidele. Selle kasutusmalli suhet eIDga pole võimalik esitada, kuivõrd see kasutusmall pärineb tehnoloogiat edendavast Läänest ja ignoreerib Eestis kasutatavat eID-tehnoloogiat täielikult. Siiski on mallil oluline pedagoogiline tähtsus selgitamaks teatud suundumusi.

Kasutusmall G

Jõuame tänapäeval kõige olulisema ja samas kõige vastuolulisema kasutusmallini. Mall G on sisuliselt summa mallist CN ja mallist C ehk: ühest küljest, nutiseadet kasutatakse iseseisva internetisurfamise vahendina, teisalt on kasutusele võetud ka m-ID tehnoloogia.

Oluline erinevus mallidest BX ja CX – enam ei ole kaht erinevat (ja iseseisvat) seadet, millest ühega alustada m-ID toimingut ja teisega see lõpetada. Mõlemad rollid on pandud ainsale nutiseadmele, mille internetiomadusi ja m-ID omadusi kasutatakse samaaegselt.

Kasutusmalli G turvakriitika

Kasutusmalli G on tavaks kirjeldada vastuolulistest vaatepunktidest. Kõigepealt, Y- ja Z-põlvkondade [04] esindajad, kelle jaoks gadget‘itega eksperimenteerimine kujutab endast elustiili, on oma vaimusilmas mallid C ja CN ammu kokku pannud (tõsi, pisut ennatlikult). Teisisõnu, kui nutiseadmel on kaks omadust: see võimaldab

- tänapäevast internetiühendust

- m-ID funktsionaalsust,

siis Y- ja Z-põlvkonnad siiralt usuvadki, et nende kahe omaduse kokkumiksimine on

a) loomulik,

b) automaatselt lisaväärtust loov.

Moodsa tehnofriigi suhtumine riiki, mis eID kontseptsiooni arendab, väljendub pigem frustratsioonis, et miks nii lihtsat kahe omaduse liitmist pole senimaani ära tehtud. Funktsionaalsuse taga olevat turvakäsitlust aga eelistatakse ignoreerida kui mugavusi halvavat. Tegemist on funktsionaalse mõtlemise õpikunäitega.

EID arenguloo seisukohast tuleb kõigepealt märgata, et aegade jooksul on turvaseisukohast hinnatud ja kasutamiseks soovitatud vaid mallidele A ja BX vastavaid kasutusviise. Teatud riskid on “mittevaadeldutest” kerge käega nihutatud “aktsepteeritute” hulka [01. lk 5]. Malliga CX lisandunud turvariske on üldse ignoreeritud ning ühiskondliku rahu huvides on mall CX samastatud malliga BX, mis on vaid osa tõest.

Turvalisuse seisukohast on mall G (mobiilse inimese nn “unistuste komplekt”) kõige problemaatilisem, kuna esialgsest eID arhitektuurimudelist on eemaldutud kõige enam – määral, mis toob vääramatult kaasa lisariskid. Lühike (kuid mitte ammendav) loetelu lisariskidest:

- tänaste mobiilsete operatsioonisüsteemide ebapiisav küpsustase (turvavead välja ajamata);

- 24/7 ühendatus vaenuliku keskkonna – Internetiga;

- paradoks “kõik või mittemiski” – turvakahtluse korral on raske SIM-kaarti eemaldada, kuivõrd see riskihaldusvõte pärsiks isiku kogu suhtlusvõime;

- esialgses disainis kavandatud turvameetme – eraldatuse (punane joon) – ilmne kadu;

- kasutatavate sidekanalite ebapiisav eraldatus (ründaja kontrolli all on mõlemad sidekanalid).

Edasised perspektiivid

Väljumaks viljatult vaidlusalalt ning loomaks ühist diskussiooniruumi ühelt poolt mugavusteenuseid ihaldavate Y- ja Z-põlvkonna tehnoedendajate ning teisalt eID lahendusi pakkuvate turvatehnoloogide vahele, on vaja saavutada edasiminek kahes teemas:

- defineerida kasutusmugavuse ja turvalisuse lähtetasakaal malli G jaoks. Kuniks seda pole tehtud, ei ole võimalik lahendust G ei turva-auditeerida ega vastata küsimusele, kui turvaline on see kasutusmall. Väärtusel 25€ on mall G kindlasti ülemääragi turvaline. Seevastu väärtusel 100 000€ ei pruugi selle kasutusmalli turvavaru olla piisav.

- kasutusmall G kui moodsa inimese poolt valdavalt ihaldatu tuleb implitsiitselt turva-auditeerida. Mistõttu sooritatakse tiibmanöövreid – omistatakse kasutusmallile G üle kasutusmallide A, BX või D turvaomadusi ning lastakse paista, justkui ID-kaardi ning m-ID turvatase olekski samaväärne. See väide aga pole kindlasti tõsi.

ID-kaardi ning m-ID tehnoloogiline baas on tegelikult mõnevõrra erinev, kätkedes endas vastavalt ka erinevaid riske – järelikult nende kahe eID-vahendi riskiprofiilid ja ohustsenaariumid ei ole ega saagi olla samasugused. Täiesti ilmselt on m-ID kasutusmugavus oluliselt suurem, kuid turvavaru väiksem. Konkreetsed kompromisspunktid peaksid lähtuma korrektse ülesandega turvaauditist, mitte aga pelgalt ühe või teise huvigrupi selgelt väljahäälimata soovunelmatest või piiratud vaatlusaspektiga teadustöödest. Vajalik on makrotasandi analüüs, mis suudab arvestada nii ühiskonna arengutaset, ühiskonnaliikmete tüüpilisi e-toiminguid kui ka reaalseid turvariske, ühtlasi näidata nende kategooriate vahelisi seoseid ning osutada riskitaset kompenseerivatele meetmetele.

Lakmusküsimus malli G salongikõlbulikkuse osas on e-hääletamine üksnes ja ainult mobiiliga, seejuures ID-kaarti ning lauaarvutit kasutamata – see on maagiline “miski”, mida infoturblased seni kiivalt ei soovi ühiskonnale võimaldada. Võimalik, et põhjusega.

Viited

[01] – http://research.cyber.ee/~peeter/research/nordsec09.pdf

[02] – https://www.politsei.ee/et/teenused/isikut-toendavad-dokumendid/mobiil-id/index.dot

[03] – https://www.ria.ee/ee/dokreg.document.NT0001EF16.html

[04] – http://www.socialmarketing.org/newsletter/features/generation3.htm