Riigi Infosüsteemi Ameti juhtivanalüütik Hannes Krause kirjutab Eesti Arstide Liidu ajakirja Eesti Arst numbris 95(7) küberkuritegevusest tervishoius.

Eelmise aasta lõpus tabas Eestit suuremahuline kampaania, kus asutuste või kodanike arvutitesse jõudsid arvutiviirused, mis muutsid seal olnud andmed kasutuskõlbmatuks või siis ähvardasid seda teha, ning mille puhul nõuti arvutikasutajalt enamasti lunaraha. Selliseid juhtumeid oli eelmisel aastal Eestis 150 ning selliseid arvutiviirusi tuntakse spetsialistide hulgas ka kui „lunavara“.

Tegu on järjest tõsisema ohuga, millega peavad arvestama kõik Eesti tervishoiuasutused. Eesti meditsiinis, mis teadagi kasutab infotehnoloogiat järjest kasvavas mahus, võivad küberkurjategijate edukuse tagajärjel sattuda ohtu ka inimelud. Riigi Infosüsteemi Ameti (RIA) küberturvalisuse teenistust teavitati sellistest juhtumitest mitmes kiirabiasutuses ja ka haiglas. Seega on tegu Eesti tervishoiu seisukohalt vägagi reaalse riskiga ning selle vältimisele tervishoiujuhtide vaatepunktist ongi alljärgnevalt keskendutud.

Ülemaailmne oht

Küberkurjategijate võimalik edu justnimelt tervishoiuasutuste ründamisel on üle maailma järjest suurem risk. Kui 2015. aastal suurenes erinevat tüüpi lunavara levik oluliselt, siis selle aasta alguses on küberkurjategijad suutnud edukalt lunaraha kätte saada mitmete tervishoiuasutuste käest üle maailma. Samuti on mitmete asutuste tööd suudetud tõsiselt häirida. Kõige enam ülemaailmset tähelepanu pälvinud juhtum leidis aset Los Angeleses asuvas Hollywoodi Presbüteri haiglas, mille infosüsteemidesse pääses lunavara 5. veebruaril 2016. See muutis haigla arvutites olnud andmed kasutuskõlbmatuks, sundides haiglat järgnenud nädalavahetuse jooksul võtma taaskord kasutusele paberi ja pliiatsi ning suunama enam kui 900 patsienti teistesse haiglatesse. Esmaspäeva hommikuks oli haigla maksnud kurjategijatele 40 virtuaalset biti-münti (ingl bitcoin), praeguses väärtuses umbes 23 500 eurot.

Presbüteri haigla maksis kurjategijate nõutud summa, selleks et tagada haigla normaalne töö, ja alles seejärel võeti ühendust õiguskaitseorganitega.

Vaid mõni nädal hiljem tabas sarnane pahavara ka mitmeid haiglaid Saksamaal, kus kurjategijatel ei õnnestunud küll meedia kinnitusel teha samasuguse ulatusega kahju kui Los Angeleses. Siiski peatusid arvutiviiruse tõttu röntgeniaparaadid, vereanalüüse tuli registreerida käsitsi ning mitmeid plaanilisi operatsioone tuli edasi lükata.

Märtsi algul sai sarnase juhtumi läbi kannatada ka üks suurhaigla Kanada pealinnas Ottawas, kus suudeti suuremaid kahjusid kiire tegutsemisega väidetavalt küll vältida. Mai keskpaigas juhtus koguni ka nii, et USAs Kansase osariigis tegutseva südamehaigustele keskendunud haigla kaotas oma andmed kurja-tegijatele, otsustas maksta neile lunaraha, kuid sellele järgnes uus nõue, kus küsiti järgmist summat. See oli kindlasti õppetund neile, kes arvavad, et raha maksmine on kindel tee küberkurjategijate küüsist pääseda. Kuigi Saksamaa ja Kanada tervishoiuasutused olid kirjeldatud juhtudel kurjategijate rünnaku korral USA kolleegidest ilmselt paremini ette valmistatud ning suutsid haiglate normaalse töö ilma lunaraha maksmiseta taastada, võib, arvestades küberturvalisuse maailma kuldreegleid tegelike kannatanute hulga kohta, eeldada, et ilmselt on küberkurjategijate poolt tervishoius tekitatud kahju nii Euroopas kui ka Ameerikas palju suurem kui need meedia tähelepanu pälvinud juhtumid. Justnimelt tervishoidu on küberturvalisuse eksperdid hiljuti hakanud pidama ka valdkonnaks, mida rünnates on küberkurjategijatel ilmselt kõige kergemini võimalik raha teenida. Seda äärmiselt lihtsal põhjusel: just tervishoiu toimimine sõltub väga suurel määral püsivalt saadaolevast värskeimast infost patsientide kohta. Olgu selleks väljakirjutatud ravimite ajalugu või tehtud uuringute tulemused, mille kasutuskõlbmatuks muutumise korral – kas või üsna väikeseks ajaks – võib teatud määral peatuda kogu organisatsiooni põhitegevus ehk arstiabi osutamine.

Loomulikult võivad sattuda ohtu inimelud või tekkida tervisekahjustuste tekke risk, tuues kaasa hilisemad kohtuhagid patsientidelt. Seega on kurjategijad tõenäoliselt jõudnud tõdemuseni, et üks oma andmed kaotanud tervishoiu-asutus võib langetada otsuse lunaraha maksta ilmselt kergemini kui mõni teine asutus mõnes teises valdkonnas.

Kas ohustatud on ka Eesti?

Eesti on üle maailma tuntud oma digitaalsete teenuste poolest, mille puhul ei ole kindlasti erandiks ka tervishoid. Tervishoiuvald-konna oluliseks riskiks ei ole siiski mitte niivõrd meie maailmaklassis e-teenuste võimalik katkestus, vaid arstiabi enda katkemine, mis võib tuleneda häiretest või katkestustest asutuse infotehnoloogilistes (IT) süsteemides. Nagu on näidanud sellel aastal USA ja Saksamaa juhtumid, sõltub tänapäevane tervishoiuprotsess otseselt IT-süsteemide toimimisest.

Lihtsaima näitena võiks tuua vereanalüüsi andmisel info liikumise, mille korral analüüsi tegijalt arstini jõuab teave infosüsteemi kaudu mõne minutiga. See kehtib ka röntgenipiltide või muude andmete puhul, mille olemasolust või millele ligipääsetavusest tervishoiuteenus praegu igapäevaselt ja otseselt sõltub. Sama lugu on erinevate aegkriitiliste andmete liikumisega valvearstideni, sest ühenduse katkemisel võivad kohe sattuda ohtu ka inimelud. Võime eeldada, et rünnak, mille ohvriks on sel aastal langenud tervishoiuasutused USAs ja Saksamaal, võib ka mõne Eesti tervishoiuasutuse puhul kaasa tuua kogu asutuse tegevuse katkemise.

Statsionaarne eriarstiabi ja kiirabiteenus on Eestis kehtiva hädaolukorra seaduse kohaselt elutähtsad teenused, mille osutajad peavad RIAt teavitama kõikidest infoturbeintsidentidest ning mille tagamiseks tuleb neil teha küberturvalisuse vallas riigiga koostööd. Nii tänu sellele kohustusele kui ka tänu infoturbeekspertide omavahelisele heale infovahetusele Eestis on RIA viimase poole aasta jooksul saanud teada mitmetest säärastest juhtumitest Eesti tervishoiusüsteemis – nii kiirabiasutustes kui ka haiglates.

Kahjuks on RIA olnud tunnistajaks ka sellele, et meditsiinilised uuringutulemused on muutunud kasutuskõlbmatuks, ning sellisel juhul on tervishoiusüsteemis olemas ka reaalne rahaliselt mõõdetav väärtus. Nendesse juhtumitesse tuleb suhtuda kui otsestesse ohumärkidesse selle kohta, et tervishoiuteenuse katkemine Eestis on kehvasti korraldatud infoturbe tõttu juba reaalne risk.

Mida saab teha iga tervishoiuasutuse juhtkond?

Küberjulgeoleku valdkonnas on pidevalt uusi pahavarasid ning ründemeetodeid arendavad pahategijad alati sammukese eespool vastumeetmete loojatest ja kaitse korraldajatest. Eesti tervishoiu praegust olukorda arvestades on esmane, mida iga tervishoiuasutuse juhtkond riskide maandamiseks teha saab, tagada toimiva ja kvaliteetse IT-teenuse olemasolu asutuses.

Kuigi iga tervishoiuasutuse esmane ülesanne on pakkuda kvaliteetset arstiabi, on selge, et IT-teenus ei ole üheski valdkonnas enam pelgalt tugiteenuse tähendusega, vaid ilma selle olemasoluta ei saa ka asutuse põhitegevuses enam kindel olla. Piiratud ressursside kontekstis kõikides tervishoiuasutustes on väga oluline tagada võimalikult kvaliteetne teenus, investeerides selleks kas asutuse IT-personali ja -vahenditesse või ostes teenust sisse. Nii mõnelgi juhul võib olla kõige õigemaks lahenduseks see teenus tervishoiuasutusse sisse osta, et asutus saaks ise keskenduda oma põhitegevusele, kuid ka siis on peamine teha seda targalt.

Praegusaja Eestis on kvaliteetse IT-teenuse puudumise risk kõige suurem just väiksemates tervishoiuasutustes ja nende puhul oleks kõige õigem korraldada IT-teenuste sisseostmist ühiselt, sest just nii on kõikidel osapooltel lootust saada endale kvaliteetsem teenus, mis ka reaalsete küberohtude vastu mingit kaitset pakuks. Kuna tervishoiuasutuse peamine pädevus ei ole IT-teenuste valdkond, on selge, et selle teenuse sisseostmine sellisel kujul, et riskid oleksid maandatud ning seda kannataks välja ka asutuse eelarve, ei pruugi tervishoiuasutusele olla sugugi lihtne.

Sellisteks olukordadeks on RIA koostanud näidiseks hulga raamdokumente, mis aitavad igal tervishoiuasutusel kvaliteetse IT-teenuseni jõuda. Samuti saab vajaduse korral alati küsimuste esitamiseks ja nõuannete saamiseks RIA poole pöörduda. Korralikult tagatud IT-teenus on iga tervishoiuasutuse jaoks esmane eeldus, et mitte langeda küberkurjategijate kätte ning et tagada arstiabi toimepidevus. ui IT-teenuse toimimine on tagatud, on nüüdisaja ohumaastikku silmas pidades tervishoiuasutuste juhtkondade vaatepunktist veel mitmeid teisi asju, mille tagatuses täpsemalt veenduda tasub.

Krüpteeriva lunavara sattumist asutuse süsteemidesse või selle võimalike kahjude minimeerimist nakatumisel korraldavad igas asutuses ennekõike IT-spetsialistid, kellele annab RIA pidevalt ka erinevaid juhiseid, kuid on ka asju, mida saavad jälgida ja kontrollida tervishoiuasutuste juhid ja peaarstid. Näiteks peaks iga tervishoiuasutuse juhtkond olema veendunud, et asutuse andmetest oleksid olemas varukoopiad ning neid tehtaks tervishoiu eripärasid arvestades vähemalt korra ööpäevas.

Samuti tuleks kindlustada, et andmetest tehtavaid koopiaid hoitaks üksteisest eraldi ja selliselt, et peamisesse infosüsteemi sattunud pahavara ei pääseks rikkuma andmetest tehtud varukoopiaid. Enamasti pääseb andmeid kasutuskõlbmatuks muutev lunavara tervishoiuasutuse infosüsteemi arsti või õe kasutuses olevast arvutist, liikudes sealsete andmete krüpteerimise järel edasi nende andmete juurde, millele ligipääs talle võimalikuks on jäetud.

Seega on teiseks oluliseks viisiks küberohtude vastu valmistumise vahendina selge ja piiratud kontroll infosüsteemide kasutajaõiguste üle ning garantii, et iga arsti või õe arvutist ei oleks võimalik teha muudatusi andmekandjatel või serverites, kuhu salvestatakse asutuse kriitilisi andmeid või mille töökindlusest võib sõltuda meditsiiniseadmete töö. Näiteks on Eestis tervishoiuasutuse keskse andmehoidla rike toonud kaasa plaaniliste operatsioonide edasilükkumise – kokkuvõtvalt elutähtsa teenuse katkemise.

Seda meeles pidades on igal tervishoiujuhil oluline olla kindel, et ühe tavalise kasutaja arvutist ei saaks sinna pääsenud lunavara ligi asutuse toimepidevuse seisukohalt olulistele andmekandjatele.

Kolmandaks tervishoiuasutuste juhtide meelerahu tagajaks saab olla teenuse toimepidevuse tagamine juhtudeks, kui asutuse infosüsteemid langevad ühel või teisel põhjusel rivist välja või asutuse andmed muutuvad kasutuskõlbmatuks. Ehk laiemalt on küsimus iga tervishoiuasutuse valmis-olekus erinevate kriisistsenaariumide realiseerumisel jätkata osutatava teenuse pakkumist.

Siin ei ole oluline mitte ainult plaanide olemasolu paberil, vaid ka nende reaalne läbi-harjutamine asutustes. Kui USAs ja Saksamaal sundis lunavara võtma muidu kõrg- ja infotehnoloogiaga harjunud asutusi järsku kasutusele fakse ning paberit-pliiatsit, selleks et üldse arstiabi jätkuda saaks, siis kas Eestis oleksime sellises olukorras suutelised samamoodi toimima?

Mida teeb riik?

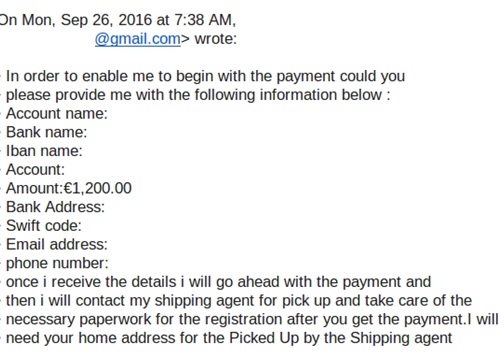

Isegi kõige kvaliteetsema infoturbe ja IT-teenuse korral on ja jääb kõige nõrgemaks lüliks küberturvalisuse tagamisel tavaline arvutikasutaja ja tema teadlikkus selle kohta, kuidas küberohtusid vältida, sest just tema käitumine mängib enamasti kõikide küberohtude realiseerumisel suuremat või väiksemat rolli. Siinkohal on tervishoiutöötajad eriti ohustatud, kuna Eestis kasutavad patsiendid järjest rohkem arstidega suhtlemisel internetti. Tervishoiutöötajal Eestis ei ole paljuski alternatiivi kõikide laekuvate e-kirjade avamisele, saadetavate failide, piltide jm peal klikkamisele, mis kõik võivad tuua kaasa pahavaraga nakatumise ja kehvemal juhul seada ohtu ka kogu arstiabiteenuse osutamise.

Sellest lähtudes ongi riik otsustanud tõsta arstide, õdede ja teiste tervishoiu valdkonna töötajate teadlikkust küberohtude vältimise kohta. Nüüdseks on RIA organiseeritud infoturbe teadlikkuse suurendamise koolituse läbinud juba enam kui 400 tervishoiutöötajat üle Eesti ja koolitused jätkuvad. Ootame kindlasti Eesti tervishoiuasu-tuste tagasisidet toimunud koolituste kohta ning samuti seda, et meile antaks teada asutuste koolitusvajadusest, et saaksime seda infot kasutada oma edasise tegevuse kavandamisel.

Kokkuvõte

Küberturvalisus Eesti tervishoius saab sündida ainult teenuseid pakkuvate tervishoiuasutuste ja riigi aktiivses ning pidevas koostöös. Kuigi kogu maailmas on riskid tervishoiuasutustele muutunud viimase poole aasta jooksul järjest reaalsemaks, algab kõik sellest, et Eesti tervishoiuasutused võtaks neid riske senisest tõsisemalt, küsiks vajaduse korral nõu spetsialistide käest ning annaks kõikidest infoturbeintsidentidest teada aadressil cert@cert.ee või kiik@ria.ee. Nii nagu on Eesti tervishoiuteenuse osutajad, on ka Eesti küberturvalisuse tagajad valmis teile abi pakkuma ööpäev läbi.