Autor: Sille Laks, CERT-EE infoturbe ekspert

Tegevjuhi pettus ehk CEO pettus seisneb näiliselt tegevjuhi nime alt, vahel isegi “tema” meiliaadressilt, kirjade saatmises kas ettevõtte finantsjuhile või raamatupidajale (või töötajale, kes kodulehe andmetel võib olla seotud maksete teostamisega). Kirjade sisu on lühike ja konkreetne “Kas oled laua taga?” “Kas on võimalik teha kiiresti makse?” või “Kas saate teha rahvusvahelise pangaülekande täna?”.

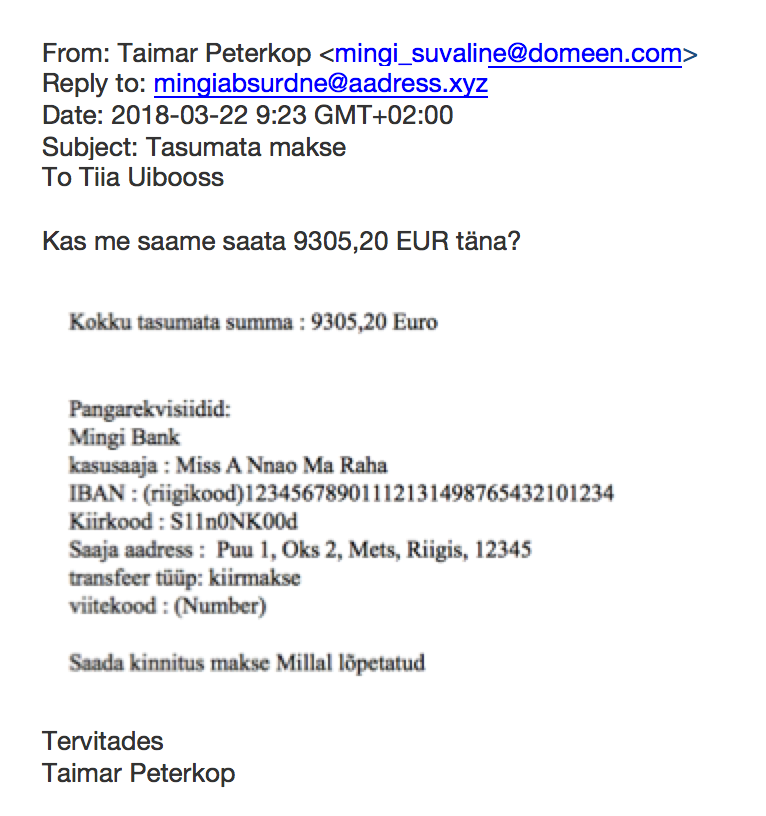

Kirjale vastamise korral saadetakse makse tegemiseks juba uus info, mis üldjuhul on sarnane alloleva kirjaga:

Miks just tegevjuhilt raamatupidajale/finantsjuhile?

Finantsjuht on just see inimene ettevõttes, kes kontrollib raha liikumist ning teeb makseid. Tegevjuht aga on enamasti kõige kõrgem juht, kelle korraldusi tuleb kuulata. Tihti on mõlemal töötajal ka väga tihe graafik ning pole ajaliselt võimalik või ununeb kontrollida kirja saatjainfot.

Tegevjuht võib vahel avastada mõne kirja, mis on kiire elutempo tõttu kohe edastamata jäänud. Kui veel ilmneb, et maksetähtaeg on juba täna, saab kiri viimasel hetkel raamatupidajale maksmiseks edastatud. Enamasti on sellises kirjas ka makseinfo, täpsemad selgitused ja vabandus unustamise pärast. Raamatupidaja omalt poolt tahab oma tööd võimalikult hästi teha. Ja kui varem on juhtunud, et tegevjuht lubab makse kohta täpsemat infot anda tagasi töölaua taga olles ja tookord oli kõik korras, siis tehakse ka petukirja makse vähemate küsimustega.

Siiski tuleks tähele panna tüüpilisi pettusele viitavaid väljendeid “Kiire!” ja “Makse” e-kirja teemareal ning napisõnalisi grammatiliste pisivigadega e-kirju.

Ennetavad meetmed

1. Koolita kasutajaid

Hoolimata kuvatavast saatja nimest tuleb alati pöörata tähelepanu saatja nimele ja meiliaadressile. Juhul kui kirja sisu on saatja tavapärasest kirjaviisist erinev, vaata lähemalt reply-to (vasta) rida ning vajadusel ka päiseid, mis aitavad kirja ehtsust tuvastada.

Pahatahtlikke kirju eristavad tavapärasest näiteks:

- saatja nimi ja meiliaadress ei ühti, vastamisaadress on erinev,

- ebatavaline saatmisaeg, tihti väljaspool tööaega,

- soov teha ebatavaliselt suur makse ning pole lisatud arusaadavat makseselgitust või maksekorraldust,

- (tihti märkamata jäävad) grammatilised pisivead.

2. Vaata üle oma Sender Policy Framework ehk SPF konfiguratsioon

SPF võimaldab teistel meiliserveritel kontrollida, kas asutuse nime alt saadetud kiri saabus selle asutuse poolt volitatud serverist.

SPF on domeenipõhine. Veendu, et SPF kirje oleks seadistatud nii, et asutuse nime alt tohib kirju saata vaid asutuse enda meiliserver. Selleks peab SPF kirje olema “v=spf1 a mx –all”

SPF konfiguratsiooni saad kontrollida, kui sisestad käsureale käsud:

- Nslookup

- Set type=TXT

- Omadomeeninimi.ee

Iga käsk tuleb sisestada eri reale ning iga käsu järel tuleb vajutada klahvi Enter. Käskude sisestamiseks saad kasutada nii Terminali (Linux ja MacOS) kui Command Prompti (Windows).

SPF konfiguratsiooni kohta saab täpsemalt lugeda OpenSPF näidete ja tüüpvigade lehtedelt.

3. Kaitse kodulehel kuvatavaid meiliaadresse spämmirobotite eest

Mida teha, kui said sellise kirja?

- Kui Sinu ettevõtte/asutuse töötaja postkasti on jõudnud ülalkirjeldatud kiri, kus tegevjuht soovib kiiret makset, võib kirja edastada IT-osakonda ning seejärel postkastist jäädavalt kustutada.

- Kui Sa ei ole kirja päritolus kindel, helista kirja saatjale endale teadaoleval (mitte mõnikord e-kirjas toodud) telefoninumbril.

- IT-osakond saab kirja koos päistega edastada intsidentide käsitlemise osakonnale CERT-EE aadressile cert at cert dot ee analüüsimaks kirja päritolu.

- Kui õnnetu juhuse korral on pangaülekanne juba toimunud, pöördu makse tagasikutsumiseks kohe oma panga poole ning esita toimunu kohta avaldus ka Politsei- ja Piirivalveameti küberkuritegevuse büroole, kellega saad kontakti aadressil cybercrime@politsei.ee.

Lisalugemist

Meelelahutuslikku lisalugemist leiab zone.ee blogist: “Kas saaksid kiiresti ühe maksekorralduse teha?”