Anto Veldre, RIA analüütik

Kiire kokkuvõte: kõik sirvikutootjad muudavad oma brausereid turvalisemaks, igaüks neist omal moel. Värske uudisena nõustub Firefox 22. septembrist tegema koostööd vaid nõuetekohaselt allkirjastatud ID-kaardi lisamooduliga (extension), mistõttu Firefoxi uuenemisel tuleb kasutajal kindlasti uuendada ka ID-kaardi tarkvara. Ühtlasi muutub lisamooduli uuendamine nii RIA kui lõppkasutaja jaoks veidi keerulisemaks ja aeganõudvamaks.

Taust

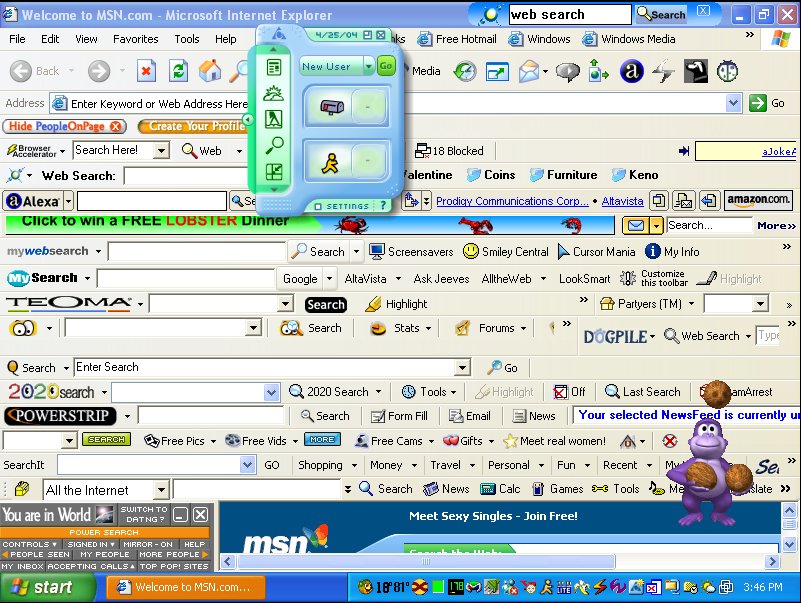

Arvutikasutajad kindlasti imestavad, miks suvel ja korraga kõik internetilehitsejad järsku uuenema hakkasid? Põhjuse leiab mõne vähemteadliku kasutaja arvutist – kui internetibrauseri ülemine ots on igasugustest Conduit Search Bar’idest, Assistant moodulitest ja muust säärasest nii küllastunud, et sisu ei mahu enam ekraanile 🙂 Olukorda iseloomustab hästi üks mõne aasta tagune pilapilt sel teemal, kuigi peab ütlema, et Java ning Flashi ärakeelamise kaudu on mõningane osa turvalisust vahepeal tagasi võidetud…

Loomulikult soovib erafirma panna oma tarkvara brauserisse käima, sest siis tekib teatav kontroll ka brauseri kogu liikluse üle. Näiteks mõned Search Bar tüüpi moodulid haaravad päringu vahelt ega saadagi seda Google’isse, vaid sokutavad inimesele omaenda otsitulemusi ja reklaame.

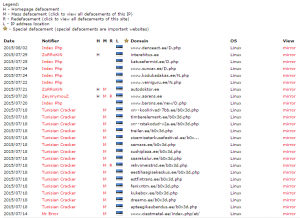

Sama loomulik, et brauserisse soovivad elama tulla igasugused viirused ja pahavarad. On säärane ingliskeelne väljend nagu MiB – ei, mitte Men in Black, vaid “Man in the Browser” – brauseripetis, ehk siis mehike, kes istub internetisirviku küüru otsas, vahendab kogu liiklust ja kuulab kõike pealt.

Olukorras, kus lihtkasutaja täpselt ei mõika, mida ta teeb, vastates igale tarkvarapakkumisele YES, hakkas veebilehitsejate küüru peal vohava pahavara hulk ületama mõistlikku piiri. Sellega seoses hakkasidki suuremad brauseritootjad paar aastat tagasi mõtlema, kuidas vaenulikule faunale piiri panna.

Eesti rahvuslik tragöödia seisneb asjaolus, et kuniks muu maailm kiipkaardi ja brauseri integratsioonist suurt ei hooli, elab ka meie ID-kaart samamoodi veebilehitseja küüru otsas. Seni on ID-kaardi lisamooduli tegemine olnud imelihtne. Teed valmis, paigaldad brauserisse ja voilaa! – e-riik ongi kättesaadav. Kuid nüüd hakkavad asjad muutuma pisut keerulisemaks.

Firefox

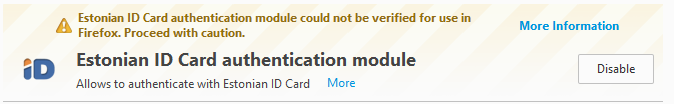

Tänaseks on saabunud selgus Mozilla Firefoxi (FF) osas, kus lisamoodulitega ühildumise mehhanism muutub oluliselt karmimaks. 11. augustil hakkab levima Firefoxi versioon 40, mis eelistab koostööd just allkirjastatud lisamoodulitega (extensions). Uuendades varem olemasolevat FF’i, ei pea kasutaja muretsema, kuid esmakordselt Firefoxi paigaldades näitab brauser ID-kaardi lisamoodulile kollast tuld. Kasutamine pole seejuures takistatud:

(Sarnaseid küsimusi on varem küsitud Windows XP draiverite installimisel, kui digitaalselt allkirjastamata draiverite puhul kerkis ekraanile spetsiaalne dialoogiaken.)

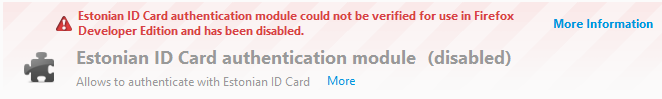

Kuid juba 22. septembril saabub Firefoxist versioon 41, mille käitumine on oluliselt karmim: see nõustub töötama vaid nõuetekohaselt allkirjastatud lisamoodulitega. Plaani kohaselt varustatakse ka ID-kaardi lisamoodul selle autentsust tõestava krüptograafilise tõendiga. Mooduli varasemat (=praegust) versiooni hakkab Firefox alates 22. septembrist tõrjuma säärase teatega:

ID-kaardiga autentimise jaoks vajaliku laienduse uusversioon saabub arvutitesse ID-tarkvara automaatuuendusega. Kui automaatuuendus ei ole lubatud, tuleb uus versioon selleks ajaks arvutisse ise installeerida.

Erilist tähelepanu tuleb FF teemale pöörata neis asutustes ja firmades, kus on mingi pärandvaraline põhjus uusimatest versioonidest hoidumiseks.

Edge ja Chrome

Meenutame ka, mis toimub hetkel teiste internetilehitsejatega.

Microsoftil on just praegu käsil üleminek Win10 op-süsteemile ning tuttuuele Edge brauserile. Teada on vaid see, et koht moodulite ühendamiseks tuleb “pisut turvalisem” kui IE küür, kuid midagi täpsemalt teada pole. Ilmselt saabuvad uudised alles paari kuu jooksul. Seni aga, kuniks Edge sirvikul puudub koht pluginate/moodulite külgeühendamiseks, ei saa Edge’ile pakkuda ka ID-kaardi tuge (vt Windows 10 ja e-teenused).

Google on oma veebilehitsejaga Chrome samuti standardeid ümber tegemas. Otsustav muudatus kliendi poolel on juba tehtud ning (praeguse info kohaselt) septembri alguses saabub Chrome’i uusversioon 45, mis vanu NPAPI standardis pluginaid enam ei tunnista. Chrome’i loojate valitud tee on kõige valulisem, sest nõuab muudatusi ka serverite poolel. Eks septembris paistab, kas kõik Eestis ID-kaardiga teenust pakkuvad internetisaidid suudetakse Chrome’i uue pluginastandardi (Native Messaging) peale üle viia või jääb mõni teenusepakkuja hätta. (Vt Veebilehitsejas Chrome läheb ID-kaardiga allkirjastamine (korraks) katki ja Suuremad sirviku-uuendused sel suvel)

Sellesuvine hetkeseis brauserimaailmas

- Chrome – muudatus (versioon 45) saabub umbes 7. septembril. Kui mõni ID-kaarti pruukiv teenus pole muudatusega vastavusse viidud, siis kasutajad seda uue Chrome’iga kasutada ei saa. Teenusepakkuja leiab lisainfot veebilehelt id.ee.

- Edge – Microsoft pole veel moodulite kinnituskohti ja standardeid avalikult välja hõiganud, mistõttu Edge on kasutatav vaid Mobiil-ID abil.

- Internet Explorer – vana ja kaduv, kuid hetkel jätkab ID-kaardiga töötamist.

- Mozilla Firefox – alates versioonist 40 (11. augustist) hakkavad kasutajad saama hoiatusi ning versioonist 41 (22. septembrist) nõuab FF nõuetekohaselt sertifitseeritud/allkirjastatud/jne lisamoodulit, mille RIA ja SK siis loodetavasti jõuavad õigeks ajaks valmis teha ning ID-kaardi tarkvarauuendusse lisada.

- Mac OS X ja Safari – sügisel on oodata uut versiooni El Capitan, RIA ja SK tegelevad beetaversiooni uurimisega. Eesmärk on, et kasutaja saaks tarkvara uuendatud ühekorraga (Firefoxi ja El Capitani tugi tulevad koos).

Neile, kes soovivad katsetada juba praegu:

- El Capitani varajased testijad saavad ID-tarkvara beetasid proovida ja tagasisidet anda. OSXi pakis sisaldub OSX 10.11 tugi tokend-le ning FF extensioni uuendus FF 40/41 jaoks: https://github.com/open-eid/osx-installer/releases/tag/v3.11.1-beta.

- FF uuendus Windowsi jaoks on siin: https://github.com/open-eid/windows-installer/releases/tag/v3.11.1-beta2.

- Poe otselink (signeeritud extension): https://addons.mozilla.org/en-US/firefox/addon/est-pkcs11-load/.