Taust

Viimastel aastatel on üha enam toimunud tarneahelaründeid, mille tagajärjel saadakse sihtmärkide võrkudele ja infosüsteemidele ligipääs ühise IT-teenusepakkuja kaudu. Oletame, et sama IT-teenusepakkuja tarkvara kasutavad nii advokaadibüroo, toidukaupluste kett kui ka ehitusettevõte. Selle asemel, et neid ettevõtteid eraldi rünnata, võib olla lihtsam kompromiteerida see tarkvara, mida nad kõik kasutavad ning selle kaudu organisatsioonide süsteemidele korraga ligi pääseda. Tarneahelaründed võivad avaldada mõju nii süsteemide käideldavusele, terviklikkusele kui ka konfidentsiaalsusele ja toovad sageli kaasa nii finants- kui ka mainekahju. Kasutades kolmanda osapoole tarkvara või riistvara, tuleb paratamatult arvestada tarneahela turvalisuse riskidega.

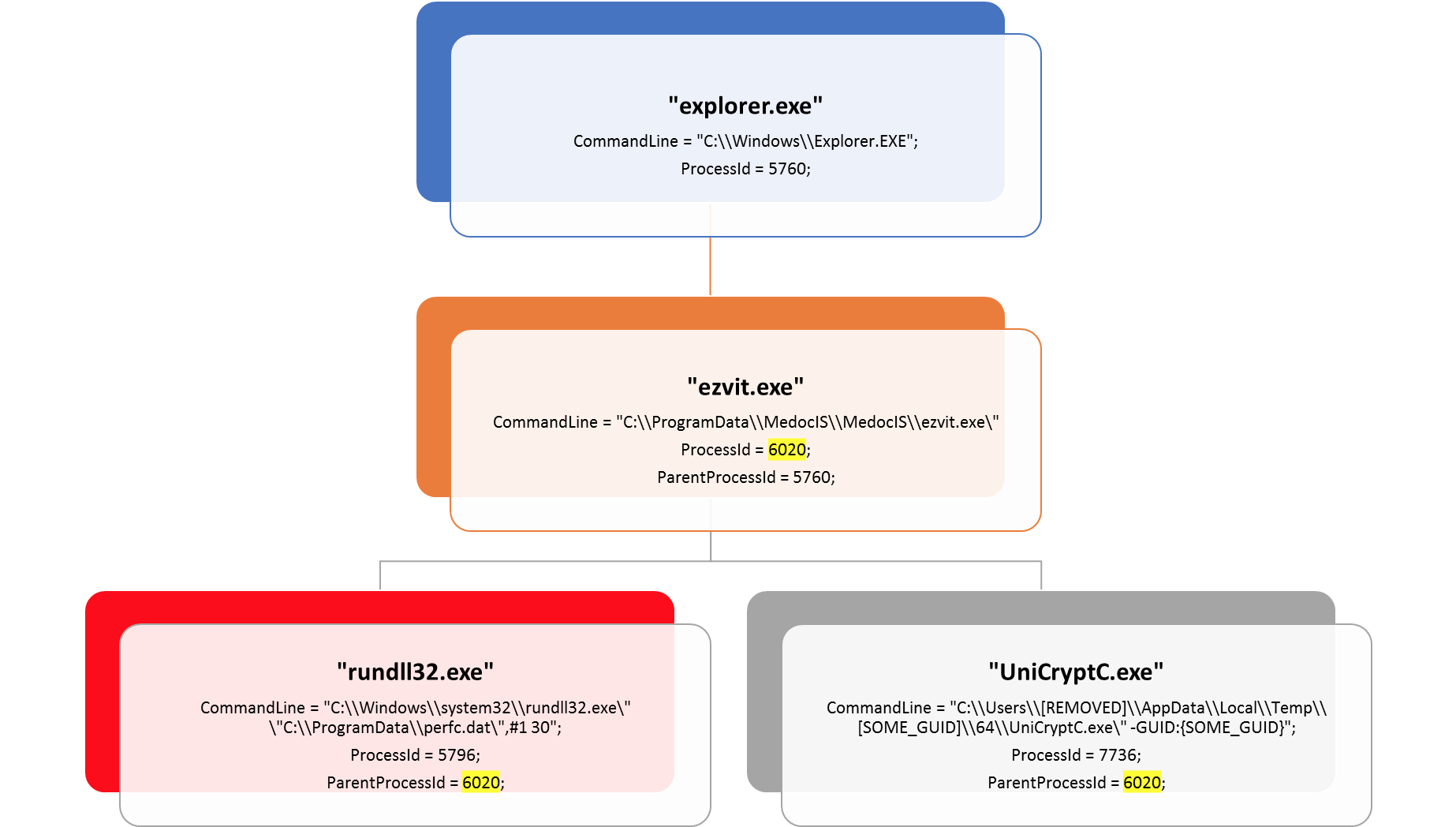

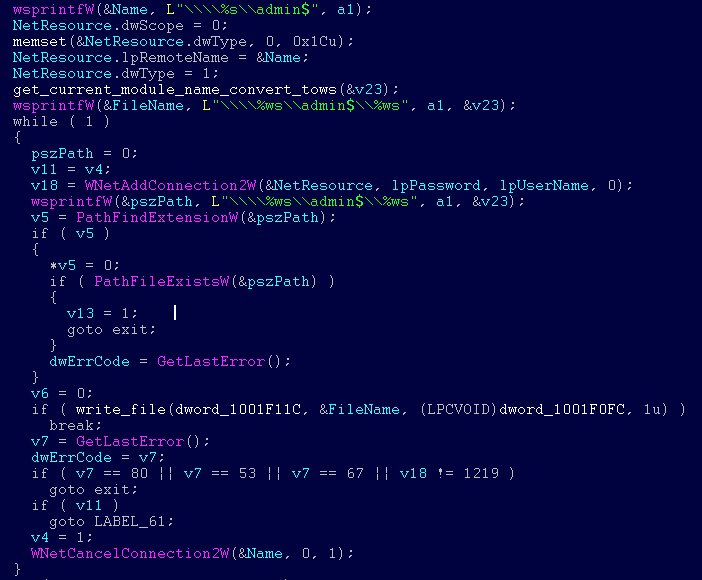

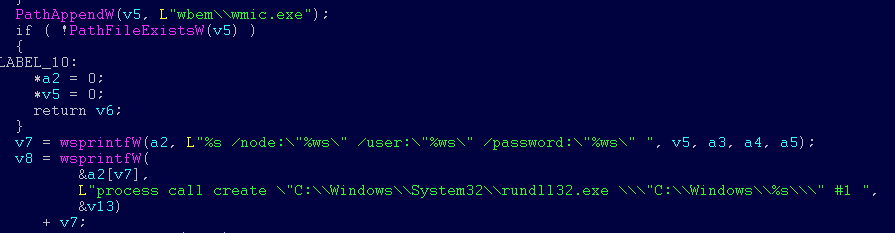

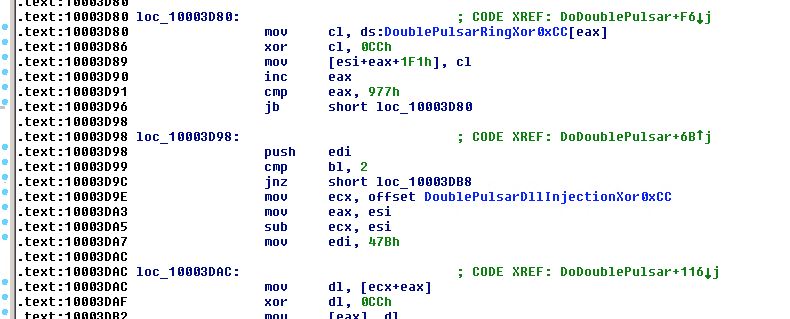

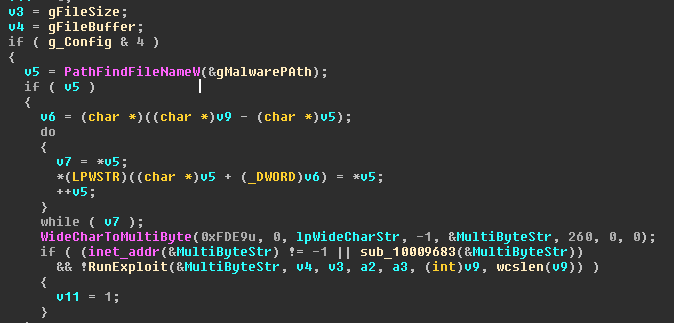

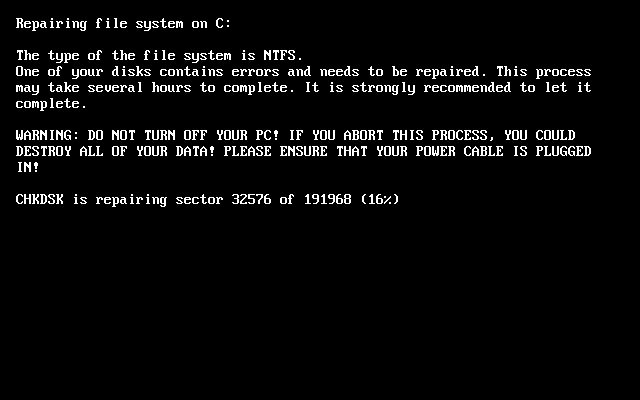

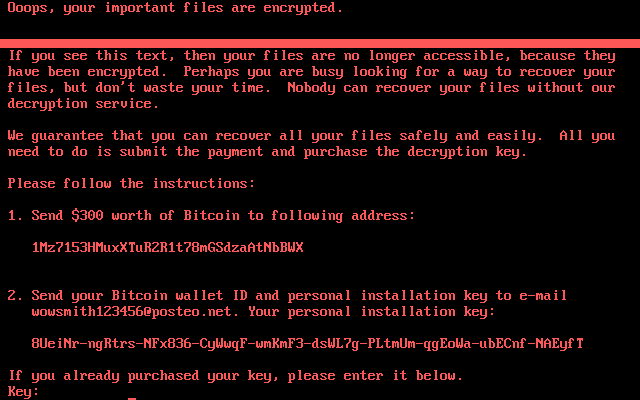

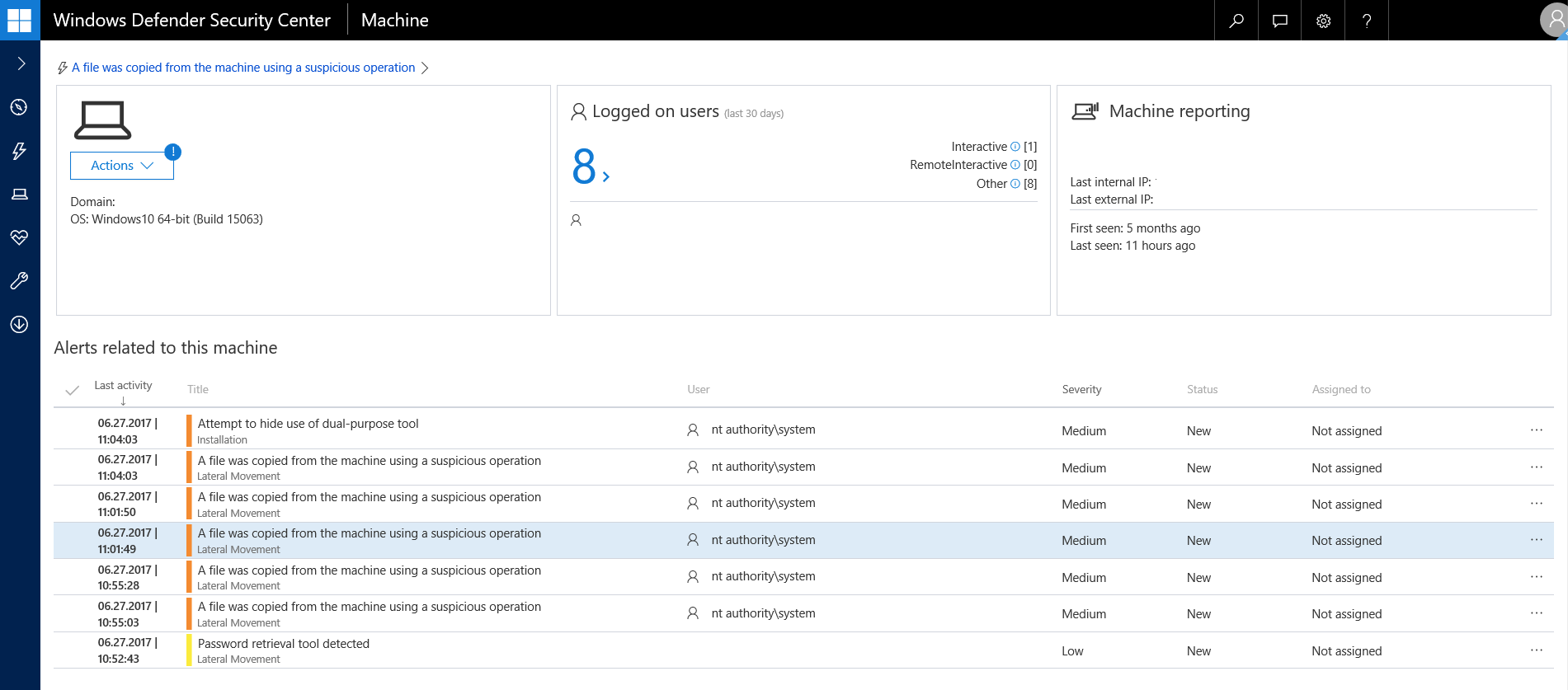

Lähiminevikus on toimunud mitmeid kaalukaid tarneahelarünnakuid. Kõige suurema majandusliku mõjuga NotPetya-nimeline rünne teostati 2017. aastal, mille põhjustas kompromiteeritud raamatupidamistarkvara. Rünnak oli esialgu suunatud Ukraina vastu, kuid levis kiiresti üle kogu maailma. Ründe taga oli Venemaa Föderatsiooni välissõjaväeluure küberrühmitus ning see tekitas kokku 10 miljardi USA dollari ulatuses kahju. Suurfirmadest olid ründest mõjutatud teiste seas Taani laevanduskompanii Maersk, USA farmaatsiafirma Merck, Saksa logistikaettevõte DHL ja Prantsuse ehitusettevõte Saint-Gobain.

2020. aasta detsembris sooritati ülemaailmse mõjuga tarneahelarünnak USA ettevõtte Solarwindsi Orion-nimelise tarkvara[1] vastu. Rünnakut on nimetatud ka IT-maailma Pearl Harboriks. Pahavara levitati tarkvarauuenduse kaudu, mille tuhanded Orioni kasutajad pahaaimamatult endale alla laadisid. Rünnak mõjutas kuni 18 000 sihtmärgi IT-taristut. Nende sihtmärkide hulka kuulusid ka USA valitsusasutused (Pentagon, sisejulgeolekuministeerium, välisministeerium, energeetikaministeerium ja rahandusministeerium) ning suurettevõtted nagu Microsoft, Intel ning Cisco. Rünnaku taga oli Venemaa Föderatsiooni välisluurega seotud küberrühmitus.

2021. aasta juulis tehti tarkvarafirma Kaseya vastu lunavararünnak, mida seostatakse Venemaal tegutseva küberrühmitusega REvil. See mõjutas ligi 1500 ettevõtet 17 riigist, mis kasutasid Kaseya pilvepõhist lahendust IT-süsteemide kaughalduseks. Rünnaku üheks ohvriks oli näiteks ka COOPi kauplusekett Rootsis, mis pidi sulgema ligi 500 poodi, sest nende arveldussüsteemid ei töötanud [2].

Euroopa küberagentuuri ENISA analüüsi[3] kohaselt avastati 2020. aasta jaanuarist kuni 2021. aasta juulini 24 tarneahelarünnakut. 50% juhtudest olid rünnakute taga riiklikud küberrühmitused. Tõenäoliselt on tarneahelarünnete arv tõusuteel, sest nende potentsiaalne mõjuulatus on tihti lai, muutes ründevektori ärakasutamise pahalastele ahvatlevaks.

Tarneahela turvalisuse teema olulisust kirjeldab ka tõik, et selle jaoks on loodud Euroopa Komisjonis vastav töögrupp, kus osalevad paljud liikmesriigid, nende hulgas ka Eesti. Rahvusvahelisel tasandil on samuti loodud mitmeid tarneahela turvalisusega seotud dokumente, näiteks eelpool viidatud ENISA raport ja USA riikliku standardite ja tehnoloogia instituudi NIST (National Institute of Standards and Technology) ning USA valitsuse küber- ja teabetaristu turvalisuse agentuuri CISA (Cybersecurity and Infrastructure Security Agency) koostöös valminud dokument.

Millised on erinevad viisid tarneahelarünnakute läbiviimiseks?

- Kesksete tarkvarauuenduste kaudu süsteemide kompromiteerimine. Paljude seadmete ja tarkvarade tootjad pakuvad oma klientidele võimalust uuendada tooteid automaatselt. Sageli pakutakse uuendusi läbi kesksete serverite. Kui ründajal õnnestub kompromiteerida süsteem, mis uuenduste jagamisega tegeleb, annab see talle võimaluse manipuleerida klientidele jagatavate uuendustega ja seeläbi kompromiteerida ka klientide süsteemid. Sellist ründetüüpi kasutati NotPetyarünnakus 2017. aastal.

- Tarkvarakoodi usaldusväärsuse ja terviklikkuse kinnitamiseks mõeldud sertifikaatide kuritarvitamine. Legitiimsete programmide terviklikkuse ja usaldusväärsuse tõestamiseks mõeldud sertifikaatide varastamise korral on ründajal võimalik jätta mulje, et pahavara näol on tegu usaldusväärse programmiga. 2022. aasta märtsis tabas videokaartide tootjat NVIDIA küberrünnak, mille tagajärjel õnnestus kurjategijatel varastada ka kaks ettevõtte programmide usaldusväärsuse ja terviklikkuse kinnitamiseks kasutatud sertifikaati.[4] Selle abil on võimalik pahalasel jätta ohvri Windowsi operatsioonisüsteemile mulje, et pahavara näol on tegu NVIDIA draiveritega ning seeläbi lihtsamalt ohvrite masinates seda käivitada[5].

- Avaliku lähtekoodihoidla kompromiteerimine. Repositoorium ehk hoidla on keskkond, mille kaudu on võimalik näiteks koodimuudatusi ülesse või alla laadida. Ründajal on võimalik lähtekoodihoidla kompromiteerida ja sinna lisada pahaloomuline koodijupp. Kõik, kes selle muudetud koodiga tarkvara endale alla laevad, võivad nakatuda pahavaraga. Ründajaks võib olla nii pahaloomuliste kavatsustega tarkvaraarendaja kui ka kolmas osapool, kes on saanud pearepositooriumile ligipääsu. Näiteks 2020. aastal avastas GitHubi turvatiim, et GitHubi kasutavad 26 avatud lähtekoodiga tarkvaraprojekti olid kompromiteeritud. Projektide koodid sisaldasid Octopus Scanneri nimelist pahavara, mis võimaldas ründajatel tarkvara allalaadijate süsteemi paigutada tagaukse[6].

- Pahaloomulise komponendi lisamine riistvarale. Lisaks tarkvaraga seotud tarneahelarünnakutele oleks teoorias võimalik sooritada rünne ka riistvara abil. Kuigi selle kohta puuduvad hetkel ametlikult kinnitatud elulised näited, on mitmed uurijad leidnud, et pahaloomulise mooduli lisamine riistvara komponendile rünnaku läbiviimiseks on teostatav. Näiteks õnnestus ühel Rootsi uurijal edukalt ühildada pahaloomuline mikrokiip ühe võrguseadme emaplaadiga, mille abil oli tal võimalik luua seadme süsteemi uus kõrgendatud õigustega kasutaja [7]. Mikrokiibiga pääses ta ligi võrguseadme konfiguratsiooniseadetele, mille abil oleks tal olnud võimalik tekitada seadmele kaugligipääs, eemaldada seadme turvameetmed või uurida seadmega seotud logisid.

Mõju Eestis

Eesti organisatsioonid ei ole jäänud tarneahelarünnakutest puutumata, kuid seni on rünnakute mõju ulatus olnud siiski suhteliselt väike.

2017. aastal jõudis NotPetya rünnaku mõju Eesti ettevõteteni, kuna Prantsuse tööstusgruppi Saint-Gobaini kuulusid mitu Eesti ettevõtet. Ehituse ABC sulges oma kauplused rünnaku tõttu umbes nädalaks. Lisaks olid mõjutatud ka klaasitootja GLASSOLUTIONS Baltiklaas ning uuringufirma Kantar Emor [8]. Klaasitootja kuulub samuti Saint-Gobaini gruppi ning tehase arvuteid ei olnud võimalik ründe tagajärjel kasutada. Kantar Emor sulges enda arvutisüsteemid ennetavalt, kuid teadaolevalt nende süsteeme ei krüpteeritud [9].

Venemaa agressiooni tõttu Ukrainas on küberrünnakute ja sealhulgas ka tarneahelarünnakute oht Eestis tavapärasest suurem. Esiteks tõdeti aprillis avaldatud Microsofti raportis, et juba 2021. aasta keskpaigaks olid võtnud Venemaaga seotud küberrühmitused sihikule teenusepakkujad Ukrainas ja mujal maailmas, et tagada edasine juurdepääs mitte ainult Ukraina IT-süsteemidele, vaid ka NATO liikmesriikide süsteemidele laiemalt [10]. Rünnak Viasati KA-SAT võrgusüsteemi pihta 24. veebruaril mõjutas kümnete tuhandete ettevõtte klientide internetiühendust nii Ukrainas kui ka mujal Euroopas[11].

Teiseks kasutatakse väliseid teenusepakkujaid nii Eestis kui ka mujal maailmas üha rohkem, sest see on kuluefektiivsem. Seega ei sõltu Eesti organisatsioonide küberturvalisus paraku ainult nende enda süsteemidest vaid ka välistest teenusepakkujatest. Üheks tarneahelarünnakute potentsiaalse kasvu võimalikuks põhjuseks on ka asjaolu, et sihtmärkideks valitud organisatsioonide infosüsteemide turvameetmed on liiga heal tasemel ja neid on keeruline otse rünnata. Seega analüüsitakse ründe planeerimisel väliseid teenusepakkujaid, kelle süsteemide kaudu õnnestuks seatud pahaloomulised eesmärgid saavutada.

Kolmandaks on potentsiaalselt võimalik saavutada tarneahelarünnakuga palju suuremat mõju võrreldes sellega, kui rünnata sihtmärki otse. Näiteks oleks võimalik tarneahelarünnakuga krüpteerida lisaks teenusepakkuja süsteemidele ka klientide süsteemid. See tekitab ründajale palju laiaulatuslikuma mõjupositsiooni, mida tihti sihtmärkide survestamiseks saab ära kasutada. See tähendab seda, et kui ründaja näiteks ohvriga läbirääkimisi peab, siis saab ta viidata, et on krüpteerinud ka mitmete teenusepakkuja klientide süsteemid ning seeläbi mõjutada teenusepakkujat lunaraha maksma.

Nõuanded

- Soovitame organisatsioonidel läbi mõelda, kuidas hallata logisid ja monitoorida oma võrke nii, et sissemurdmise ja muu pahaloomulise tegevuse puhul jääks sellest märk maha. Erinevaid ründeid on keeruline uurida, kui puuduvad logid ja tõestusmaterjal. Logisid soovitame minimaalselt säilitada vähemalt ühe aasta.

- Jagage erinevaid õiguseid ja ligipääse lähtuvalt vähima õiguse printsiibist. See tähendab, et tuleb kaardistada täpselt, millised õigused ja ligipääsud on kasutajale või programmile töö tegemiseks vajalikud ning anda õiguseid üksnes lähtuvalt sellest (mitte rohkem).

- Võrk tuleks segmenteerida. Erinevate eesmärkidega teenused ja seadmed peaksid asuma erinevates võrkudes või tsoonides ning nende ligipääsud üksteisele peavad olema piiratud, lähtudes vähima õiguse printsiibist. Soovitame lisainformatsiooni saamiseks tutvuda Eesti infoturbestandardi peatükiga “NET.1.1: Võrgu arhitektuur ja lahendus” siin.

- Võimalusel veenduge selles, et lepingupartnerite turvaauditid on tehtud ning nendes on kaetud organisatsiooni jaoks olulised valdkonnad. Selle tagamiseks tuleks võimalusel sõlmida leping, milles oleksid eelnimetatud punktid kajastatud.

- Pöörake tähelepanu tarneahela turvalisusega seotud riskihaldusele: dokumenteerige teenusepakkujad ja määratlege, millised riskid võivad kaasneda kolmanda osapoole tarkvara või riistvara kasutamisega.

- Määrake toodete ja teenuste turbenõuded ning kajastage need kahepoolses lepingus.

- Kontrollige, kas lepingus sätestatud küberturbenõuetest peetakse kinni ja tehke kindlaks, kuidas teenusepakkuja intsidente, haavatavusi, turvapaikasid ja turvanõudeid käsitleb.

- Riskide vähendamiseks soovitame tutvuda Eesti infoturbestandardi (E-ITS) riskihaldusjuhendiga (siin) kui ka standardi rakendamisega laiemalt.

[1] Orion on IT-taristu haldus- ja monitoorimistarkvara

[2] https://www.bbc.com/news/technology-57707530

[3] https://www.enisa.europa.eu/publications/threat-landscape-for-supply-chain-attacks

[4] https://cyware.com/news/nvidias-code-signing-certificates-stolen-and-abused-in-attacks-3cc710e1

[5] https://blog.malwarebytes.com/awareness/2022/03/stolen-nvidia-certificates-used-to-sign-malware-heres-what-to-do/

[6] https://www.techtarget.com/searchsecurity/news/252483808/Supply-chain-attack-hits-26-open-source-projects-on-GitHub

[7] https://www.wired.com/story/plant-spy-chips-hardware-supermicro-cheap-proof-of-concept/

[8] https://blog.ria.ee/petya-voi-notpetya/

[9] https://www.err.ee/604539/rahvusvahelise-kuberrunnaku-tottu-suleti-koik-ehituse-abc-poed

[10] https://blogs.microsoft.com/on-the-issues/2022/04/27/hybrid-war-ukraine-russia-cyberattacks/

[11] https://www.viasat.com/about/newsroom/blog/ka-sat-network-cyber-attack-overview/