Anto Veldre, analüütik

Veebruari lõpus avaldas Google värske uurimuse vanadusnõdra SHA-1 protokolli peatsest surmast. Kulutati 110 000 dollarit, üüriti Amazoni pilveressurssi ning suudeti tekitada kaks erineva sisuga, kuid sama räsiga PDF-faili.

Misjärel keegi küsis minult, mis on SHA-1 “probleemipuntra” tähendus Eesti e-riigile või äraseletatult – kas see ongi e-riigi lõpp? Edasise mõistmiseks vajalikku krüptograafia algkursust ei suuda mina maha pidada, kuid mõned alustõed kordan ikkagi üle.

Kogu digitaalne allkirjastamine põhineb eeldusel, et dokumendist saab räsi arvutada ja on üsna loomulik, et eri dokumentide räsi on erinev. Sellegipoolest, vastus küsimusele, kas e-riik ja kogu digitaalne majandus kukuvadki nüüd päevapealt kokku, on ka täna kindel EI! Elu planeedil Maa kestab kenasti edasi, nagu ka e-riik.

Sest ega keegi pole ju kunagi arvanudki, et kui keskmine 5MB DOC-fail “kokku suruda” 160 bitiks (ehk 20 baidiks), siis “teisikuid” ei leidu. Otse loomulikult teisikuid leidub, iseasi, kui keeruline on selliseid arvutada või kui mõistliku sisuga need on – kas need üldse DOC-failiks kvalifitseeruvad.

Räsialgoritmide erikavalus seisneb teatavasti asjaolus, et vaid üheainsa baidi muutumisel sisendis muutuvad väljundis ära kõik baidid. Räsist ja räsimisest on meil siin varemgi juttu olnud ja SHA-1 peatset surma on ka juba päris mitu oraaklit ennustanud.

Mustkunstist

Seevastu, kui suudetakse kaabust välja tirida kaks ERINEVAT faili, millel ometigi on sama räsi, siis teadlased ütlevad, et nüüd on tegu kollisiooniga. Google suutis sellised kaks (kollideeruvat) faili SHA-1 jaoks ära tekitada. See siin on esimene fail ja see on teine. Vaatle neid faile hardunult ja mõtiskle!

Ent nagu iga kena maagia puhul, kõvema paugu tegemiseks jäetakse üht-teist ka rääkimata.

Eelkõige – miks ikkagi toimub norimine just PDF-faili kallal? Sest läänemaailma tädi Maalile on digiallkirja kandva *.pdf faili narrimine oluliselt arusaadavam, kui mõistujutt e-Narnia failivormingutest. Kui kübaratrikki lähemalt uurida, siis PDF on üksnes kest, tegelikult trikitatakse seal sees paikneva *.jpeg pildifailiga, veel täpsemini aga sinise ja punase taustavärviga. PDF kesta otstarve antud juhtumis pigem on suitsu massiivsem peegeldamine…

Jänestest

Muide, kollisioone on erinevaid. Üks kaval nipp kaabust samatriibulisi jäneseid välja tõmmata on omada jänesekasvatusi kusagil Ketsemani või Amazoni aedades. Aia ühest otsast üha visatakse sisse porgandeid ja kapsaid (näiteks 110 000 dollari eest), teisest otsast veetakse käruga põlluväetist välja, ent keskel sigineb karjakaupa mitmevärvilisi jänkupoisse. Kutsutakse fotograaf, kes otsib saja-tuhande-pealise küülikukarja seest kaks enam-vähem sarnase naeratusega jänkut välja ja pistab need kaabusse, kust fakiir nad tund hiljem laval kaabust ühekorraga välja tõmbab. Done.

Säärast luksust Amazoni aias muidugi ei juhtu, et korraga sünniksid kaksikud jänkupoisid, kellest ühel on hambus (või triipkoodiga karvastikku kodeeritud) majamüügileping 56 794 eurole ja teisel sama maja sama müügileping juba 97 257 eurole. Samaräsilisi, kuid erisisulisi jänkukaksikuid võib korraga sündida mitmeid; kui hästi otsida, siis ehk kolmikuidki, kuid keegi pole veel näinud juba sündinud jäneseid konkreetseks dokumendivõltsinguks vajaliku triipkoodi või rahanumbriga.

Küll aga teeks e-riigile lõpu originaalirünne (aitäh, kallis AS Cybernetica, et lõpuks ometi kohtan IT-uudist, mille edasiandmiseks vajalikud sõnad on eesti keeles juba eelnevalt olemas!).

Originaalirünne on see, kui ostad Amazoni aia turult triibulise jänese (originaali) ning siis lähed Ketsemani aiast otsima tema peegeltriipudes kaksikut. Teooria nii koledat juhust päriselt ei välista, ent väidetavalt Fortuuna 110 000 dollari eest veel (kaksikut) kätte ei anna.

Ning lõpuks, kui õnnestub SHA-1 õigeaegselt välja vahetada, näiteks SHA-256 vastu (ja hiljem järjest järgmise räsialgoritmi vastu), siis kestab e-riik igavesti edasi tükkis oma rõõmudega. Ainuke lahendamist väärt mure on kõigi triibuliste jäneste igakordne ületembeldamine enne järjekordse originaaliründe leiutamist.

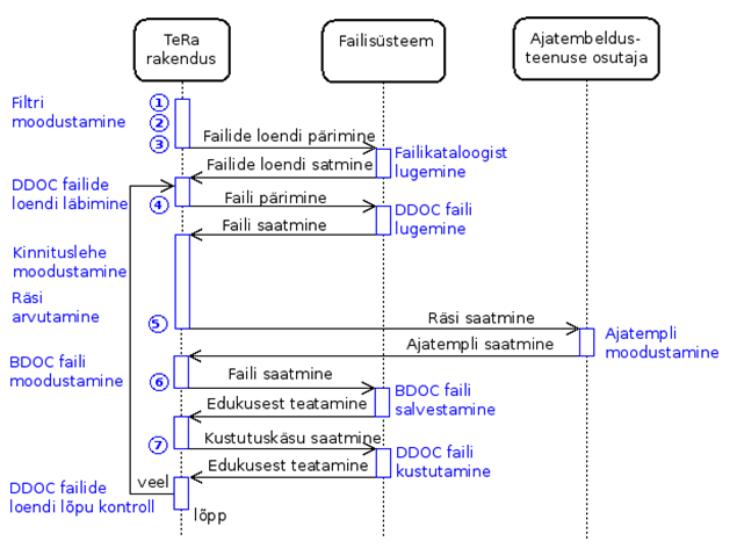

Tänase teadmise kohaselt saab TeRa nimeline üleallkirjastamislahendus (vt 2016-04-20 arhitektuurinõukogu, slaidid 22, 23) RIAs valmis juba kuu või kahe pärast ning loodetavasti ei valmi SHA-1 originaalirünne enne seda. Ah jah, nagu iga programmiga, riik siiski kasutaja arvutis peremehetsema ei hakka, ikka kasutajal endal tuleb kõik oma USB-pulgad ja välised kõvakettad arvutile külge võtta ning seejärel ületembeldi käima käsutada. Hetkel võiks mõelda sedasi, et hiljemalt aasta 2018 lõpuks tuleks oma vanade *.ddoc failide ümbertembeldus ära sooritada.

Asjadest, mis kohe täna kokku kukuvad

Siiski kaks teemat, kus pirrud põlevad Google’i uudise valguses heleda leegiga ning kus SHA-1 tapmisega tuleb tegeleda KOHE ja viivitamatult.

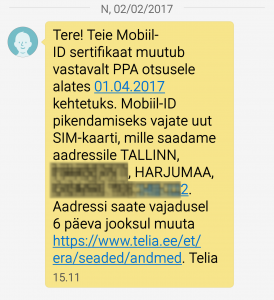

- umbes 10 000 m-ID SIM-kaarti, mille sertifikaadid juba kutsutigi PPA otsusega tagasi. Teade ise näeb välja selline ja mulle koju saabus juba ka ümbrik uue SIM-kaardiga:

2. ja siis need mahajäänud ITga küülikuaretuskontorid, mis jätkuvalt toodavad muldvanu *.ddoc faile. DDOC mäletatavasti kasutas SHA-1 räsialgoritmi ja üksnes seda. Üks räpane saladus on veel – nimelt ka *.bdoc allkirjavormingu kõige esmasem versioon kasutas SHA-1 algoritmi. Mis paraku tähendab, et pelgalt BDOC nimetus audiitori eest ei päästa, ikka tuleb versiooninumbrit ka kaeda.

Kui oleks minu ainuisikuline otsus, siis mina (juba mainitud) 1. aprillist 2017 enam selliseid DDOC-faile vastu ei võtaks, millel täiendavat ajatemplit küljes pole. Kõige kindlam oleks täna ikkagi juba ASiC-E (a.k.a. BDOC-TS vorming) suunas vaadata, see on hetkel kõige pikema elueaga ning täiesti eurokõlbulik allkirjavorming.

Moraal: kallid infosüsteemiomanikud, lugege ülaltpoolt, et/miks lihtkollisiooni tekitada on oluliselt lihtsam kui originaalirünnakut! Kui te ei soovi häkkereid oma süsteemi küülikuid paaritama, siis palun visake DDOC oma infosüsteemist ülikiiresti välja, tegelikult pidite te seda ju tegema juba aasta eest!.

Tembeldamisest

Siinkohal kiirkursus tembeldamisest ja sertifikaadiahelatest. (Muide, sertifikaadipuu hargneb ülalt alla nagu parsil rippuv potilill.)

Kõige tipus on juursertifikaat. Tema puhul pole vahet, kust ta saadi või mis algoritmiga ta ära räsiti, sest juur lihtsalt leiutatakse ja publitseeritakse. Ja kõik teavad, et see on juur. Nii lihtne ongi. Juurelt mingit tõupuhtust ei nõuta – võib täitsa olla SHA-1 kasutusel – peaasi, et mingi kindel ankur oleks, kuhu alla usaldusteenust sedasi aretada.

Juurikale allub vahesertifikaat, mille puhul räsiprotokolli valik on juba vägagi tähtis. Meenutame – originaalirünnet on oluliselt keerulisem teostada kui kollisioonrünnet.

Vahesertifikaadist rääkides, Eestis tembeldati isikusertifikaate pikka aega asjandusega, mil nimeks ESTEID-SK 2011. Ja sinna juurde käis lahutamatu osana SHA-1 abil räsimine. Alles aasta 2015 lõpus tekitati uus asjandus nimega ESTEID-SK 2015, mille puhul räsimine hakkas toimuma SHA-256 abil (ning kasutusele võeti see veelgi hiljem).

Äraseletatult: kui inimestele väljastatavat kola tembeldataks endiselt SHA-1 abil, siis tänase teadmisega saaksid templile ligipääsevad isikud küülikuid sobitada (hinnaklass 110 000 dollarit). Ent kuivõrd Eestis isikusertifikaate juba mõnda aega väljastatakse SHA-256 abil, siis küülikurünne templi asupaigas enam läbi ei lähe. Ja originaalirünne SHA-1-le pole, nagu krüptograafid seda eufemistlikult väljenduvad, täna veel praktiline. Teisisõnu – võimalikul oponendil ei jätku arvutusvõimsuse ostmiseks pappi, mistõttu lambist uusi isikusertifikaate kloonida ei saa (eraldi küsimuse – kui saaks, siis kuidas need ID-kaardi sisse satuksid? – jätame lugejale vastamiseks).

Sestap, kui soovime, et meie isikusertifikaadid oleksid kristallpuhtad ehk pärineksid täiesti patuvabast ahelast (keel ei keerdu ütlema: rassipuhtast), siis sääraseid sertifikaate hakati tõepoolest väljastama alles 2015 teises pooles (need õnnelikud 300 000 sertifikaati, kel pole ei patust esivanemat ega „negatiivset“ moodulit).

Koletu mass isikusertifikaate vahemikus 2011–2015 (600 000) aga omab tänases uustõlgenduses “kahtlast” SHA-1 esivanemat. Puristliku esteetika huvides võiks säärastest sertifikaatidest lõpuks lahti saada. Ja isegi kui neist päris lahti ei saa, siis ei ID-kaardi tarkvaraga ega DigiDoc portaalis ei õnnestu DDOC-vormingus (ning seetõttu) SHA-1 räsitud allkirju anda juba ammu.

Seega, järelejäänud ohtudest kõige koledam ongi, kui allkirjastatavat dokumenti ennast SHA-1 abil räsitaks. Siis saaks küülikuid sobitada igaüks omaenda kodus omaenda koduarvutiga. Igalt poolt mujalt on see sõjakoledus tänaseks välja viidud, v.a eespool mainitud *.ddoc faile tootvad pärandsüsteemid.

Kauguuendamisest

Olukord, kus pool käigusolevast dokumendimassist vajaks uuendamist, võtaks käpuli iga riigi, v.a muidugi Eesti, kuivõrd meil siin on olemas mehhanism ID-kaardi sertifikaatide kauguuendamiseks. Uutmisest endast on varem korduvalt juttu olnud. 1,29-miljonilisest kaardimassist on kauguuendatavaid kaarte kokku 900 000 (loe: 390 000 kaarti pole kauguuendatavad niikuinii). Asjal on siiski juures ka pisike konks, omakorda 600 000 kaarti saab kauguuendada üksnes juhul, kui uuendada enne 1. juulit 2017.

Kust tuleb ajapiirang?

Ühest küljest, kui isikusertifikaadil on ahelas sees mõni “ebapuhas” esivanem”, siis oleks omanikul kaval see sertifikaat vahetada (et sirvikutootjatele mitte hambusse jääda). Põhjusi, miks sertifikaate uuendada ja IT-maailma vägevaid seapraega mitte ärritada, on tegelikult rohkemgi, sealhulgas kurikuulus “negatiivne moodul”. Täpset kuupäeva, millal IT-maailma vägevad sirvikutes “kahtlasi” sertifikaate kimbutama kavatsevad hakata, ei oska keegi ette ennustada.

Teisalt, usaldusteenuste eurostandardid lähevad järjest karmimaks. Euroopa keeras hiljuti kõvemaks nõudeid selles osas, mida kõike peab üks koššer sertifikaat sisaldama. Kaarditooriku ühele teatud mudelile aastast 2011, mida me siin Eestis massiliselt kasutame, ei mahu viimastele euronõuetele vastav sertifikaat lihtsalt enam ära. Kuupäev, millest alates EL hakkab liikmesriiki peksma, on 1. juuli 2017. Sealt alates tohime väljastada vaid sertifikaate, mis oleksid koššer ja halal ühekorraga.

Mis juhtub, kui need 600 000 kaardiomanikku kohe uuendama ei tõtta? Kohe täna ei juhtugi midagi. Ometigi on tegutsemiseks jäänud vaid neli kuud. Kell kukub 1. juuliks 2017. Kui kauguuendamise väärtuslik mõte peaks pähe torkama pärast seda kuupäeva, siis tuleb juba teeninduspunkti minna ja sealt üldse uus kaart saada, mis tähendab aja- ning rahakulu.

Tänaseks on ID-kaarte kauguuendatud pisut üle 100 000. Arvutame uutmistempo: Üksteist kuud ja sada tuhat … ehk siis senine uutmismaht on olnud keskmiselt 300 kaarti päevas.

Eelpool mainisime toredat numbrit 600 000. Et 1. juuliks valmis jõuda, peaks uuendamistempo olema 5000 kaarti päevas. Mis tähendab uuendamistempo 16-kordset tõusu.

Mis saab neist 300 000 kaardist, mis jäävad kauguuendusvõimelise 900 000 ja euroaeguva 600 000 vahele? Neid saab (vajaduse tekkides) kauguuendada ka pärast 1. juulit – tegemist on uuema toorikumudeliga, kuhu kõik euronõuded kenasti peale ära mahuvad.

Mis juhtub sertifikaatidega, mis jäeti 1. juuliks uuendamata? Mainitud 600 000 kaarti töötavad kenasti edasi – kuniks sertifikaadi kuupäev täis tiksub või kuniks sirvikutootjad kasutajaid ahistama asuvad (st kui ikka on põhjust ahistada). Kõige suurem risk ongi see, et Google, Microsoft või keegi IT-maailma suurtegijatest läheb purismiga liiale ning keelab oma sirvikutes mitte üksnes otseselt SHA-1 pruukinud sertifikaadid, vaid takistab ka olulisemalt suuremat hulka sertifikaate – selliseid, mille vanemate hulgas esineb ebatõupuhtust (ehk SHA-1 vahesertifikaat).

Kuna Eesti olukord on unikaalne, meil on iga tädi Maali käsutusse antud rohkem isikusertifikaate, kui mistahes teises riigis, kus paanika käib põhiliselt serverisertifikaatide ümber, siis pole võimalik ennustada, missuguse meetodiga suured tootjad kavatsevad SHA-1 välja rookida. Kuniks rookimisele lähevad vaid serverisertifikaadid, siis meil siin ohtu pole.

Kuid kui IT-maailma vägevatel peaks X-kuupäeval tekkima kiusatus kogu SHA-1 tugi tervikuna sirvikust välja visata, siis satub sekundipealt hätta tänane kuuesajatuhandeline kogus ID-kaarte. Sest kui sirvikust SHA-1 tugi puudu, siis pole enam tehniliselt võimalik tollase EstEID-2011 vahesertifikaadi õigsust kontrollida. Tõenäosus, et see lollus ära tehakse on väike, kuid välistada seda paraku ei saa.

“Säärast luksust Amazoni aias muidugi ei juhtu, et korraga sünniksid kaksikud jänkupoisid, kellest ühel on hambus (või triipkoodiga karvastikku kodeeritud) majamüügileping 56 794 eurole ja teisel sama maja sama müügileping juba 97 257 eurole. Samaräsilisi, kuid erisisulisi jänkukaksikuid võib korraga sündida mitmeid; kui hästi otsida, siis ehk kolmikuidki, kuid keegi pole veel näinud juba sündinud jäneseid konkreetseks dokumendivõltsinguks vajaliku triipkoodi või rahanumbriga.”

Kahjuks on see väide natuke liiga optimistilik. Kavalpead internetis on juba treinud valmis veebiteenuse, millele saab saata kaks suvalist pilti (sh ka ühel majamüügileping 56794 ja teisel majamüügileping 97257 eurole) ja saada tagasi kaks sama SHA-1 räsiga PDFi. Otselinki siia postitama ei hakka.

“Ja originaalirünne SHA-1-le pole, nagu krüptograafid seda eufemistlikult väljenduvad, täna veel praktiline. Teisisõnu – võimalikul oponendil ei jätku arvutusvõimsuse ostmiseks pappi, mistõttu lambist uusi isikusertifikaate kloonida ei saa (eraldi küsimuse – kui saaks, siis kuidas need ID-kaardi sisse satuksid? – jätame lugejale vastamiseks).”

Vastab tõele, et SHA-1 originaalirünne pole praktiline. Ja ilmselt niipeagi ei saa ka praktiliseks, sest näiteks MD5 vastu leiti kollisioonirünne juba enam kui 10 aastat tagasi, aga originaalirünnet pole siiani.

Aga kui saab praktiliseks, siis üldjuhul pole kurikaelal mingit vajadust oma valesertifikaati kaardi sisse panna. Kui isik A saab isiku B digiallkirja ja selle juurde sobiva sertifikaadiga dokumendi, siis pole tal mingit reaalset võimalust teha vahet, kas selle allkirja produtseerimiseks kasutati kaardil või mälupulgal või kõvakettal olnud võtit ja sertifikaati.