Autor: CERT-EE

Reede õhtul hakkasid üle maailma laekuma teated laiaulatuslikest korporatiivsetest lunavaraga nakatumistest.

Ühendkuningriigi Terviseamet (NHS – National Health Service) on ametlikult kinnitanud 16 haigla nakatumisest lunavaraga, mille tõttu on oluliselt häiritud haiglate töö. Samuti on pihta saanud Hispaania suurim sideoperaator Telefonica ning Venemaa sideoperaator Megafon. Lisaks on lunavaraga nakatunud Hispaania elektriettevõte Iberdrola ja Hispaania Gas Natural ning autotootjad Renault ja Nissan on nakatumise tõttu peatanud töö mitmes tehases.

Üle maailma levib nutvaajava kiiruse ja efektiivsusega oma nime õigustav lunavara WannaCry (tõlge: TahadNutta), mille esimesi versioone oli näha juba veebruaris. Esialgse info põhjal ei ole veel võimalik öelda, kuidas eri organisatsioonides nakatumine toimus, kuid kahtlustatakse (sihitud) õngitsuskirjade kampaaniat.

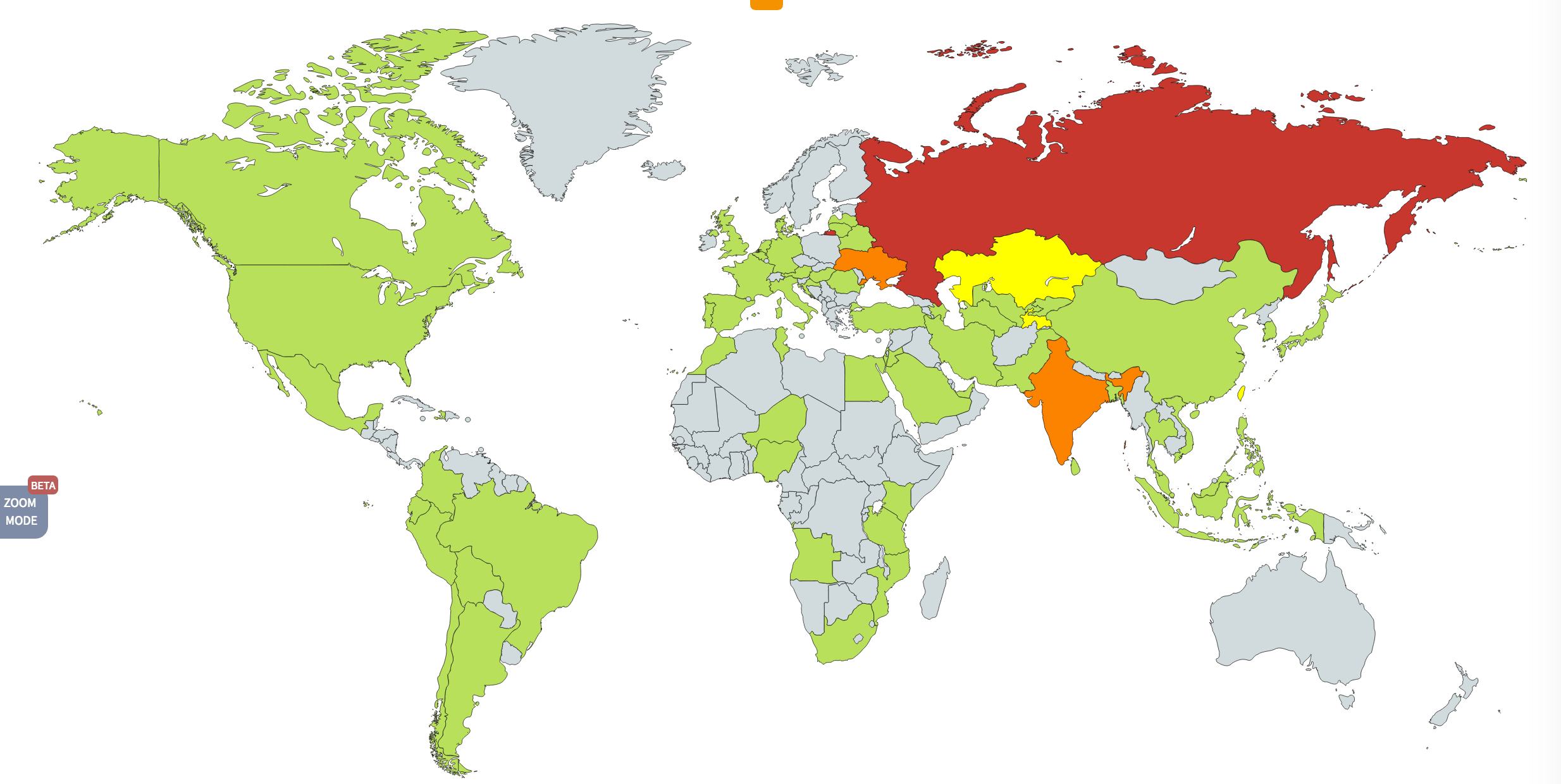

Lunavarajuhtumid ei ole viimasel ajal enam midagi ebatavalist. Antud juhtumi teeb eriliseks asjaolu, et 24 tunni jooksul on nakatunud väga palju arvuteid ning nakatumine levib massiliselt masinates ettevõtete sees. Eri andmetel on 24 tunni jooksul nakatunud üle 148 700 arvuti. Kaspersky Labi andmetel on kõige rohkem nakatumisi Venemaal, muuhulgas on kinnitatud, et nakatunud on enam kui tuhat Venemaa siseministeeriumi arvutit. Nakatumiste arvult järgnevad Ukraina, India ja Taiwan, kuid jäävad Venemaast kaugele maha.

Kaspersky telemeetria andmed geograafilistest sihtmärkidest rünnaku esimestel tundidel.

Allikas: https://cdn.securelist.com/files/2017/05/wannacry_04.png

Praeguseks on tuvastatud kolm erinevat BitCoini rahakotti, mille kohaselt on lunavara autorid teeninud juba ligi 22 000 $.

WannaCry koodist on leitud viiteid domeenile, mis toimib antud lunavara puhul kui nn “killswitch” ehk suur väljalülitamise nupp. WannaCry kontrollib, kas domeen vastab ning positiivse vastuse korral lihtsalt “pakib pillid kotti” ega krüpteeri faile. Infoturbe ekspert, kes koodist vihje leidis, registreeris domeeni kohe enda nimele ja peatas sellega praeguseks lunavara ülikiire edasise leviku. Tema “seiklustest” saab lugeda inglise keeles

Natuke teistmoodi lunavara ehk Equation Group ja MS17-010

Tähelepanu väärib antud juhtumi puhul lunavara organisatsioonisisene levimine. Lunavara levib ilma kasutaja sekkumiseta, kasutades MS17-010 haavatavust, mille Microsoft paikas kaks kuud tagasi.

WannaCry lunavara kasutab ära grupeeringu Equation loodud eksploiti Eternalblue. Equation gruppi on varasemalt seostatud NSAga.

Koodi lekitas grupp Shadow Brokers neli nädalat pärast seda, kui Microsoft väljastas turvapaiga.

Sellise massilise nakatumise on võimalikuks teinud haavatavuse iseloom ning organisatsioonide suutmatus uuendusi piisava kiirusega kõikidesse tööjaamadesse paigaldada.

Kõnealuse MS17-010 haavatavuse kohta väljastas CERT-EE teate juba 15. märtsil.

Haavatavuse näol on tegemist koodi kaugkäivitusega, mis mõjutab kõiki Windowsi versioone, kasutades SMB-protokolli versiooni v1. SMB-protokoll on võrguprotokoll, mida kasutatakse võrguressursside jagamiseks (sealhulgas failide jagamine ja printimine).

Kuid veelgi märkimisväärsem on asjaolu, et SMB-protokoll v1 on tänapäeva mõistes iidvana, ligikaudu 30 aastat. Viimane Windowsi versioon, mis vajab SMB-protokolli v1 tuge, oli Windows XP – operatsioonisüsteem, mille tootjapoolne tugi lõpetati teadupärast 8. aprillil 2014. Siiski võivad seda operatsioonisüsteemi konkreetset versiooni vajada mõned multifunktsionaalsed printerid ning samasugune pärandtarkvara (ing. k. legacy software) nagu Windows XP.

Microsoft on juba pikka aega öelnud, et SMB-protokolli 1. versiooni kasutamine on ülimalt ebaturvaline ning tuleks koheselt lõpetada: Stop using SMBv1.

Ehk siis kogu juhtumi saab taandada infoturbe põhilisetele alustaladele: uuenda ja varunda!

Ma sain pihta. Mis nüüd?

Kui Sa seda seni teinud ei ole, siis nüüd on tegelikult ka viimane aeg varundama hakata!

Veel ei ole tööriista WannaCry poolt krüpteeritud failide dekrüpteerimiseks, samuti ei ole teada, millal ja kas üldse selline tööriist üldse valmib.

CERT-EE on koostanud ka lunavarajuhtumite ennetamise ja lahendamise lühijuhendi.

Kaitsemeetmed

- MS17-010 turvapaiga rakendamine

- SMBv1 keelamine organisatsiooni arvutites

- MS17-010 Windows XP jaoks – olukord on tõesti piisavalt kriitiline, et Microsoft tegi ilma toeta XP-le erakorralise uuenduse.

Windows on nõrk. GNU/Linux on tugevam ja seepärast ei nuta. Failisüsteemi kohta:

https://www.cyberciti.biz/tips/understanding-unixlinux-filesystem-inodes.html