Ehk lugu sellest, mis 1. veebruaril ikkagi täpselt muutub ning (ühtlasi) ka asjadest, mis muutuvad pisut hiljem.

Anto Veldre, RIA analüütik

Alustan teemast, kuhu eelmisel korral pooleli jäin. Kui sõnastada, mis iseloomustab tänapäevast elu kõige enam, siis see on asjade muutumise kiirus. Keskajal õppis meistrimees oma ameti selgeks sellina, rändas siis mõned aastad ringi ning kogu ülejäänud elu enam muutusi ei toonud – ta elas oma kodulinnas ja parandas saapaid, köitis raamatuid või kirjutas muusikat. Töövahendid ei muutunud terve tema eluea jooksul – nuga nägi endiselt välja noa moodi ja kirves kirve moodi. Orel, mis alljärgneval pildil paistab, on ka endiselt oreli nägu.

Moodsal ajal on hoopis teisiti. Aja vältel, mil näiteks WordPressi äpp minu mobiiltelefonis pesitseb, on selle kujundust, värvi ja väljanägemist vahetatud umbes seitse korda. Tänasest päevast pole mõtet keskaja stabiilsust otsida – tehnika areneb (väga) kiiresti. Pigem tuleks küsida, millised asjad vahetatakse alt ära kuuga, millised aastaga.

ID-kaardi tarkvara uueneb pooleaastase tsükliga. 1. veebruaril 2016 tulebki välja ID-kaardi tarkvara (teisisõnu eID baastarkvara) versioon 3.12. Lõppkasutaja leiab uudistoote sealt, kust alati – lehelt installer.id.ee ning arendajatel on omad kalapüügikohad, näiteks https://github.com/open-eid.

Seekord on värskete bittide taga pisut enam kui pelgalt viimase poole aasta täiendused ja parandused. Nimelt hakkab lõpusirgele jõudma aastat kaks-kolm heietatud kava vananevate krüptoalgoritmide väljaviskamiseks.

DDOC kaob käibelt

Nimelt, ID-kaardi tarkvara uue versiooniga võetakse aktiivsest kasutusest maha DDOC – meid mitmeid aastaid teeninud digitaalallkirja vorming. Kui DigiDoc programmi eelmises versioonis sai kasutaja end vajadusel DDOCi peale tagasi häälestada, siis nüüd enam mitte. Digiallkirju saab nüüd anda üksnes kahes vormingus: BDOC ja ASiC-E. Esimene on meil Eestis kasutatav vorming, teist peaksid katsetama need, keda paelub dokumendivahetus ülejäänud Euroopaga.

Vorminguna DDOC muidugi ei sure – verifitseerida saab seda edaspidigi. Eksisteerib tohutu kogus juba antud digiallkirju, mida kõrvale visata ei saa. Mineviku konserveerimiseks sobib ületembeldamine. Lubatagu mul siinkohas viidata ühe toreda Eesti firma toredale presentatsioonile aastast 2014. Veel enne aasta lõppu lisandub ID-kaardi tarkvarale ka funktsionaalsus vanade *.ddoc failide ülesotsimiseks ja ületembeldamiseks.

Kuid sellegipoolest – kus on kala? Kala on seal, et mõnes firmas või asutuses pruugitakse tähtsa töövoo tarbeks vanu infosüsteeme, mis BDOCi ja DDOCi suvalist segu ei tunnista.

Kuniks sisendisse saabus *.ddoc konteiner, lisati sellele sama tüüpi allkirju kuni Suure Bossi allkirjani välja. Kui aga sisendisse hakkab saabuma üksnes BDOC allkirju, siis nüüd enam kliendile vanu nippe soovitada või firmade vahel midagi vanamoodsat kokku leppida ei saa, kuivõrd vana DDOC-tembeldusmasin uusi faile ei söö. Karta on, et selle portsu otsa satub mõnigi firma.

Ettevõtted peaksid (õigemini pidid) oma allkirjastamisprotseduurid ringi ehitama viisil, et need suudaksid konsumeerida mistahes seaduslikke allkirjavorminguid suvalises järjekorras ning suisa vaheldumisi. Ning et olukord tulevikus ei korduks, tuleb infosüsteeme ehitada viisil, kus allkirjastamisvormingute uuenedes tulevikus sama viga enam ei kordu.

Miks?

Kuid miks ikkagi oli vaja DDOC vorming käibelt välja viia?

Rahvusvahelistumisest oli juba juttu, ent teine päristeema on krüptograafiliste algoritmide vananemine. Kindlasti mäletate seda hetke, kui RSA-1024 võtmed meie ID-kaartides asendati RSA-2048 võtmetega. Täna mõeldakse pisitasa juba võtmepikkusele 3072 (Krüptouuring, lk 9).

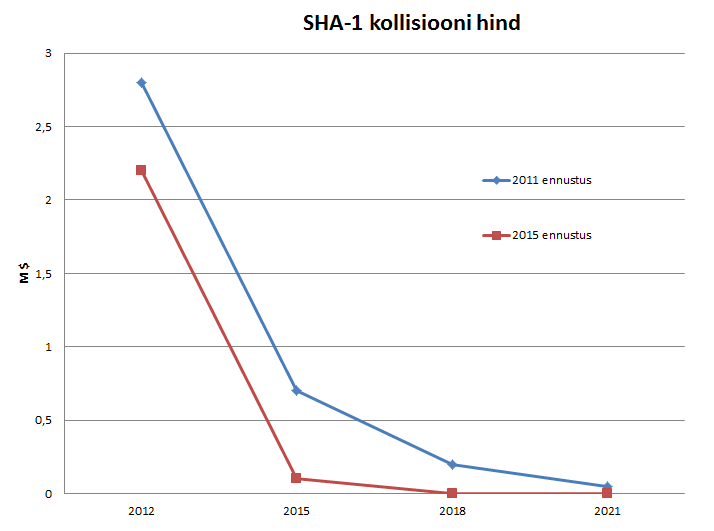

Küllalt sarnane on olukord ka räsialgoritmidega ja hetkel ongi lõppemas üleminek SHA-1 algoritmilt SHA-2 algoritmile. Kusjuures täiesti juhtumisi oligi DDOC vorming üks neist viimastest kohtadest, kus SHA-1 leidis aktiivset pruukimist. Krüptouuringu lk 10 arutletakse tõsiteaduslikult RSA1024 ning SHA-1 murdmise üle ning murdmise hinnatasemeks on seal pakutud 34 miljonit USD ja 67 miljonit USD (hinnad on nüüdseks langenud).

Kas kunagi veel saabub ka see hetk, et saame mõnd toredat krüptoalgoritmi pidada 10 või 25 aastat järjest? Kardetavasti mitte. Edaspidi tulebki pidevalt valmis olla, sest algoritmide tugevusvaru hinnang muutub aastaga või tulevikus suisa kuudega. Teatud lihtsustuste ja möönduste tegemisel on kollisiooni hinnaks pakutud suisa 75 000–120 000 USD (SHAppening), mistõttu pole välistatud, et pärast mõnd järjekordset imelist konverentsi peab mõnigi riik kasutatavad algoritmid välja vahetama suhteliselt lühikese ajaga.

Kuidas?

Lahendus on ilmne – sertifikaate ja muud (kiiresti) vananevat kraami ID-kaartide sees tuleb uuendada online ehk siis Interneti vahendusel. Eestis on ühel perioodil online-sertifikaadivahetust juba tehtud ja midagi koledat sellega ei kaasnenud. Samas pole kahtlust, et leidub ka päid, kuhu sõna “sertifikaat” koos sõnaga “kauguuendus” ära ei mahu, sest: kuri Internet, pahad häkkerid, vaenlase eriteenistused ja muu säärane. Üks on selge – ID-kaardi kauguuendamine saab toimida (vaid) siis, kui see on turvaline.

ID-kaardi tarkvaraversioonil 3.12 on kauguuendusega päris palju pistmist, see on nimelt esimene versioon, kuhu kauguuenduse funktsionaalsus saab kinnituda. Kauguuenduse võimalus ise 1. veebruarist veel ei saabu. Saabub alles siis, kui kõik eeldused on täidetud. Pole põhimõttelisi takistusi alustamaks kauguuendusega ning jagamaks eesti rahvale kõige moodsamaid sertifikaate, ühtlasi on asja juures siiski kaks eeltingimust:

- uuendust sooritav tarkvara peab saama lõplikult turvatestitud ja auditeeritud. Täna ollakse lõpusirgel, kuid mitte päris valmis.

- SHA-2 põhine sertifikaadiahel kui usutunnistus peab vahepeal veidi laiemalt levima. Infosüsteemid (või vähemalt olulisem osa neist) peaksid olema SHA-2 kasutuselevõtuks valmis.